Cinco pasos hacia SASE: Monitoreo continuo del riesgo de los usuarios

0 minutos de lectura

El paso 5 de nuestra serie #5steps2sase y parte de nuestro hilo en curso sobre SASE.

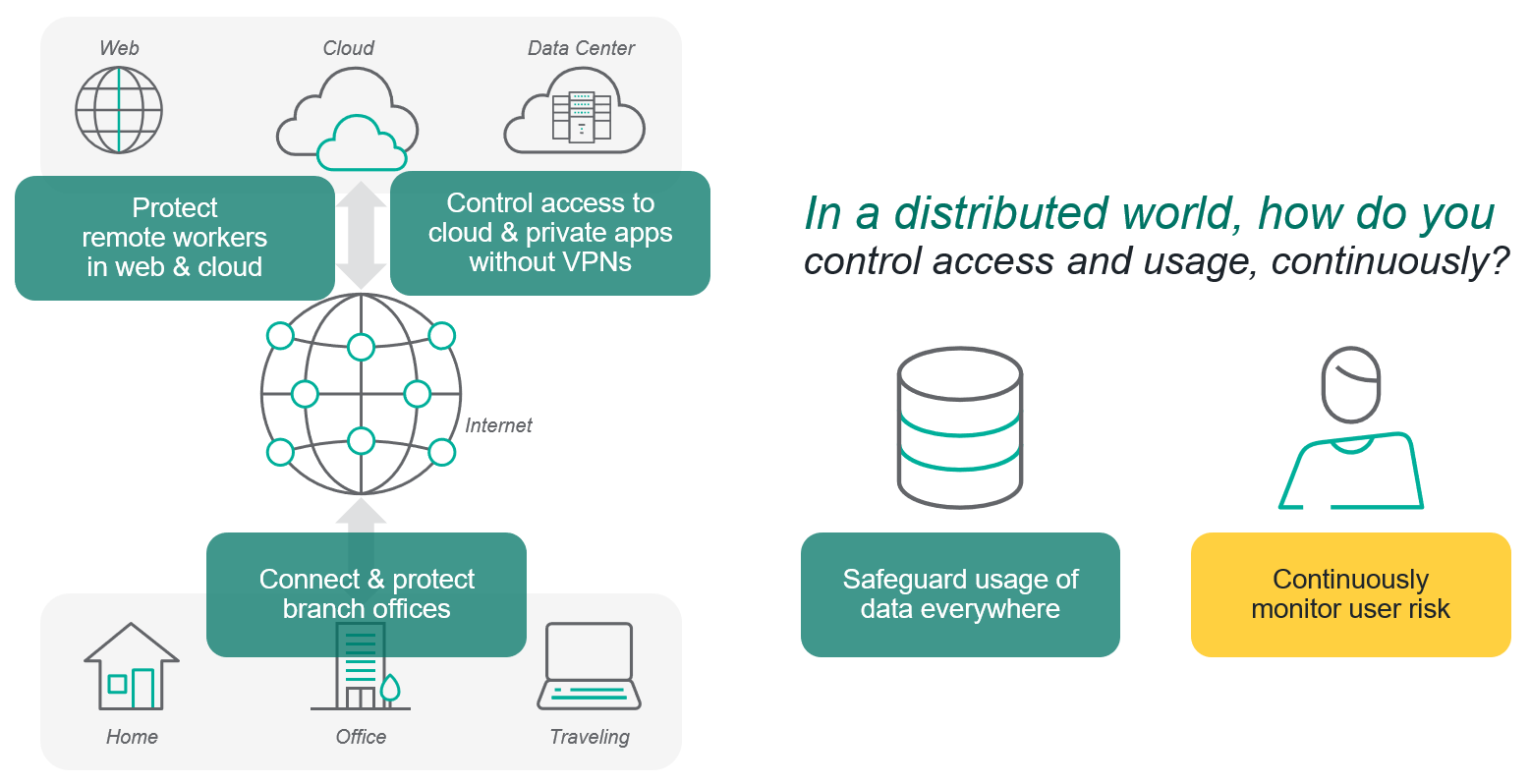

Para completar nuestra serie #5steps2sase, analizaremos una de las técnicas de las que menos se habla pero que se está convirtiendo rápidamente en la pieza clave de la nueva generación de ciberseguridad: el monitoreo continuo de cómo las personas usan los datos. Mientras prácticamente todas las soluciones de SASE se enfocan en proteger el acceso a los datos, muy pocas realmente ponen en práctica medidas para proteger los datos una vez que se los descarga. Como comentamos en la parte 3 de nuestra serie, Proteja el uso de datos en todas partes, eso deja a los datos expuestos al robo o al uso indebido. El 7 de julio, tendré el privilegio de sentarme con Sean O’Sullivan, uno de los expertos globales en protección de datos y soluciones de amenazas internas de Forcepoint, para hablar sobre cómo la inteligencia conductual está cerrando esta vulnerabilidad y cambiando la manera en que se implementa la ciberseguridad.

Forcepoint ve a SASE como la mejor manera de brindar protección de datos de nivel empresarial basada en los principios de Zero Trust a todas las ubicaciones en las que trabajan las personas y mediante cualquier canal de comunicación que utilicen. Lo que hace que nuestra plataforma de SASE tenga su prioridad en los datos es la forma en que se asegura de que las organizaciones puedan conservar el control de la forma en que se utilizan los datos que se descargaron de aplicaciones comerciales. Esto se alinea con la Special Publication 800-207 del Instituto Nacional de Normas y Tecnología (National Institute of Standards and Technology, NIST) de los Estados Unidos sobre Zero Trust, que habla específicamente sobre la importancia de monitorear y controlar continuamente la forma en que las personas usan los recursos.

Forcepoint ve a SASE como la mejor manera de brindar protección de datos de nivel empresarial basada en los principios de Zero Trust a todas las ubicaciones en las que trabajan las personas y mediante cualquier canal de comunicación que utilicen. Lo que hace que nuestra plataforma de SASE tenga su prioridad en los datos es la forma en que se asegura de que las organizaciones puedan conservar el control de la forma en que se utilizan los datos que se descargaron de aplicaciones comerciales. Esto se alinea con la Special Publication 800-207 del Instituto Nacional de Normas y Tecnología (National Institute of Standards and Technology, NIST) de los Estados Unidos sobre Zero Trust, que habla específicamente sobre la importancia de monitorear y controlar continuamente la forma en que las personas usan los recursos.

Sean y yo hablaremos sobre cómo el hecho de examinar el comportamiento de los usuarios en distintos sistemas permite que la ciberseguridad funcione de una manera más similar a la seguridad en el mundo real. Libera a las organizaciones de tener que elegir entre políticas demasiado simplistas con un enfoque de “siempre permitir o siempre bloquear”, o demasiado complicadas que intentan abarcar la combinación exponencial de usuarios, aplicaciones, lugares, tiempos y muchos otros factores. En cambio, los sistemas basados en el comportamiento le permiten confiar en sus empleados, sin que la seguridad interfiera con su trabajo. Entonces, si alguien comienza a cometer errores o a demostrar un comportamiento potencialmente malicioso, el sistema puede aplicar controles cada vez más estrictos de manera automática. Este nuevo enfoque protege la productividad y garantiza que solo se apliquen las medidas más duras en circunstancias específicas que lo ameritan. De eso se trata el enfoque de SASE con prioridad en los datos.

Como siempre, sin diapositivas, solo una buena conversación.

En este post

X-Labs

Reciba información, novedades y análisis directamente en su bandeja de entrada.

Al Grano

Ciberseguridad

Un podcast que cubre las últimas tendencias y temas en el mundo de la ciberseguridad

Escuchar Ahora