Bienvenido a la empresa desligada

0 minutos de lectura

Si nos remontamos a antes de 2020, sabíamos a dónde nos estaba llevando la transformación digital. Sin embargo, no sabíamos qué tan rápido iba a llegar. Debido a la pandemia, nuestro recorrido a la migración a la nube ocurrió a la velocidad de la luz. Como resultado, las empresas actualmente están menos restringidas por las infraestructuras de redes tradicionales y los lugares de trabajo designados, y sus empleados tienen la libertad de trabajar desde cualquier parte y en cualquier momento. Y si bien siempre contamos con cierta agilidad dentro de nuestras estructuras digitales para movernos entre el trabajo en las instalaciones y el trabajo remoto, lo que vemos ahora es una categoría totalmente nueva: una nueva era a la que denomino la empresa desligada.

Entender la necesidad de la empresa desligada

Cuando la epidemia del la COVID forzó rápidamente a la mayoría de las personas a trabajar desde casa, muchas empresas experimentaron un aumento en la productividad y una amplia adopción de la nube. Para estas empresas, es probable que el liderazgo mantenga el trabajo remoto (de alguna forma) como opción a largo plazo para los empleados, incluso después de que culmine la amenaza de la pandemia. De hecho, están aceptando arreglos y tecnologías nuevos y flexibles que ofrecen la posibilidad de trabajar desde cualquier lugar, en cualquier momento, en cualquier dispositivo y con distintas aplicaciones en todas partes. Los usuarios ya no están ligados al lugar de trabajo. Las aplicaciones y los datos ya no están ligados a la red corporativa. Eso es lo que significa para mí la empresa desligada.

Desligarse depende de un liderazgo corporativo abierto al cambio de migrar de un software tradicional a la nube. Ese es el primer paso. El segundo paso consiste en replantear la ciberseguridad para la empresa desligada. A medida que los trabajadores remotos pasan a aplicaciones en la nube para mejorar la productividad, y que la fuerza laboral se vuelve más ágil, el perímetro de seguridad tradicional se viene abajo. En este nuevo entorno, las personas pueden estar en cualquier lugar. La central de datos ya no es el centro de los datos. Los usuarios y los datos se convierten en el nuevo perímetro de seguridad.

Seguridad centrada en las personas y los datos

La seguridad tradicional tiende a tener un enfoque de afuera hacia adentro, comenzando por el perímetro y construyendo capas de seguridad hacia los datos, todo para mantener a los malos afuera. Como muchas empresas empezaron a notar durante el ataque Sunburst, ese enfoque se queda corto. Entonces, ¿por qué no adoptar un enfoque de adentro hacia afuera en cambio? Los intentos de refrenar a los usuarios y los datos tienden a ser contraproducentes porque suelen costarle mucho a las organizaciones, tanto en términos de producción como de eficiencia general. Un enfoque de seguridad centrado en las personas y los datos ya no comienza por dónde estos residen. Al ya no estar atados a una red fija, los empleados desligados se liberan de las limitaciones de infraestructura de software del pasado.

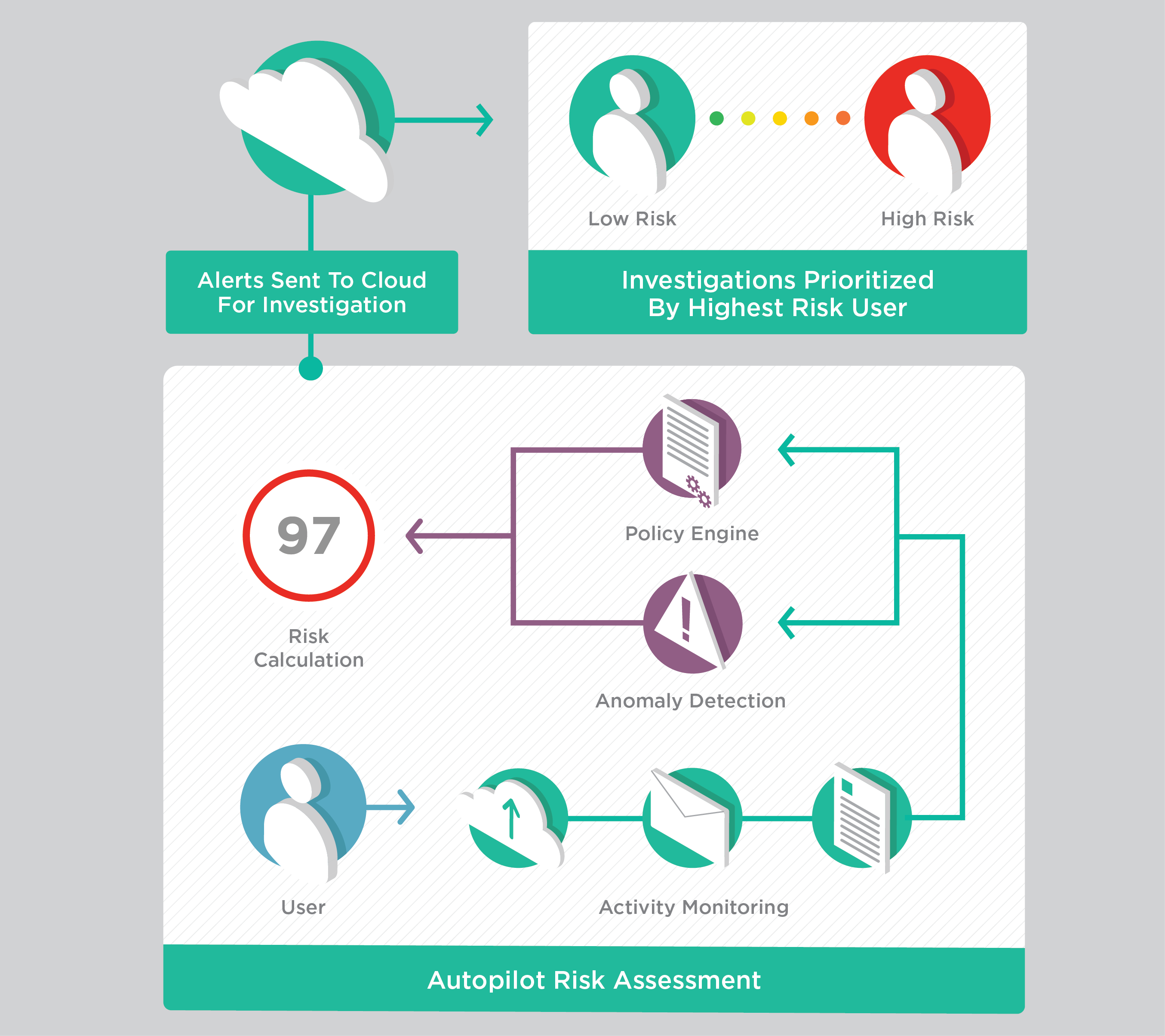

No importa qué tan sólidas sean las estrategias de seguridad, las fugas de datos seguirán ocurriendo. A medida que los usuarios sigan trabajando de manera remota, continuarán creando nuevos riesgos de seguridad. El camino a recorrer en lo que respecta a la ciberseguridad requiere de un análisis de comportamientos más profundo. El primer paso será establecer un punto de referencia de comportamiento a nivel de las personas. ¿Qué constituye un comportamiento normal? ¿Qué comportamiento es inusual? Las personas con malas intenciones se hacen pasar por nuestros empleados para acceder a los datos y robarlos. Dar un vistazo más de cerca a cómo los usuarios interactúan con los datos, sin importar dónde residan, ayudará a las empresas desligadas a adelantarse a las fugas de datos. El entendimiento más profundo del comportamiento y el riesgo crea un cambio en la estrategia de seguridad, que implica que las políticas ya no tienen que ser binarias sino, en cambio, personalizadas automáticamente al usuario.

Seguridad inteligente y en la nube

Debido al nivel de talento especializado enfocado en la seguridad en la nube, la seguridad general de las aplicaciones en la nube suele superar la seguridad de las aplicaciones en las instalaciones. Pero incluso los proveedores de servicios en la nube sufren de escasez de talento, y la seguridad de datos sigue siendo responsabilidad de su organización y de los empleados que acceden a ellos.

Y ningún equipo de seguridad puede hacerlo todo. Actualmente, necesita sacar provecho de la IA y el aprendizaje automatizado para ayudar a crear e implementar reglas que desempeñen un papel en la ejecución de la estrategia de seguridad a nivel del usuario. Si está bien hecho, esta unión entre la seguridad en la nube y la seguridad de IA será invisible para el usuario. La productividad no se verá afectada. Mejor aún: un sistema realmente dinámico puede ayudar a identificar y reaccionar ante indicadores de comportamiento, haciendo que su organización se adelante a la fuga de datos.

La empresa desligada traerá nuevo niveles de productividad y eficiencia a las organizaciones y sus empleados, pero llegar a eso requiere de una estrategia de seguridad que también esté desligada. En 2021, tanto yo como otros líderes sénior de Forcepoint profundizaremos en este tema.

- Unbound Work Requires Unbound Security

En este post

- Unbound Work Requires Unbound SecurityRead Now

X-Labs

Reciba información, novedades y análisis directamente en su bandeja de entrada.

Al Grano

Ciberseguridad

Un podcast que cubre las últimas tendencias y temas en el mundo de la ciberseguridad

Escuchar Ahora