Forcepoint DSPM

تقليل مخاطر البيانات ومراقبة الامتثال

تمكن من اكتشاف البيانات الحساسة وتصنيفها بدقة مدعومة بالذكاء الاصطناعي لتحديد أولويات مخاطر البيانات ومعالجتها بشكل استباقي.

الحصول على الرؤية والتحكم في البيانات الحساسة

سلّط الضوء على البيانات المظلمة من خلال اكتشاف البيانات الشاملة والتصنيف عالي الدقة.

يفحص برنامج Forcepoint DSPM أي مصدر بيانات، ويستخدم تقنية AI Mesh لتحديد البيانات عالية المخاطر وتصنيفها ومعالجتها.

إنه حل مثالي إذا كانت فرق الأمان لديك تواجه صعوبات في ما يأتي:

كميات كبيرة من بيانات الظل

البيانات ذات الأذونات الزائدة

مخاطر تسرب بيانات الذكاء الاصطناعي التوليدي

مواقع بيانات غير محددة

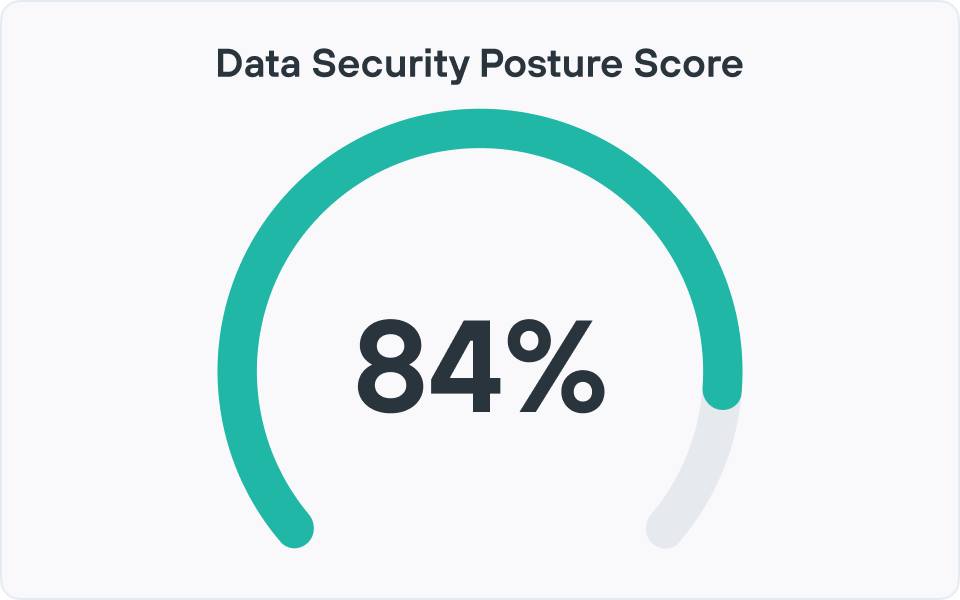

الدقة المتناهية والشفافية في إعداد التقارير

يصرح إندا كيني، كبير مسؤولي التكنولوجيا والعمليات في FBD Insurance، قائلاً: إن فرقه المعنية بأمان تقنية المعلومات وحماية البيانات قد اعتمدت DSPM وDDR لقدرتهما على التحكم في البيانات المهمة وإبلاغ الجهات التنظيمية بالأنشطة.

Forcepoint DSPM Software Leads the Pack

Forcepoint is the only Data Security Posture Management vendor that uses AI Mesh technology to deliver highly accurate data classification. Read the full comparison chart to learn why organizations trust the leading data security provider to discover and catalogue data and remediate risk at scale.

Read Full Comparison20%

40%

60%

80%

100%

Forcepoint

Traditional Vendor

Data Governance

Vendors

حل Forcepoint DSPM مقارنة بالمنافسين

Forcepoint | المورد التقليدي | مورّد حوكمة البيانات | |

تصنيف البيانات

| |||

اكتشاف البيانات

| |||

قابلية التطوير

| |||

مجموعة التحليلات:

| |||

تحليل الحوادث

| |||

التخصيص والتوسع

| |||

نهج قائم على المخاطر

|

تستند المقارنة بين المنتجات إلى قدرات المنتجات وحالات التكامل بين المحافظ المتاحة من نفس البائع اعتبارًا من 7 مايو 2024. لا تتضمن المقارنات حالات التكامل مع البائعين الخارجيين. تستند مقارنة الميزات إلى أحدث إصدار من كل بائع متاح اعتبارًا من 7 مايو 2024. تستند المعلومات إلى البيانات التي تم جمعها من المواقع والمنتديات العامة وتقارير المحللين وتقارير بيانات المنتجات اعتبارًا من 7 مايو 2024.

ما الذي يجعل Forcepoint DSPM أداة أمان عالية التقييم

تحسين رؤية البيانات

احصل على رؤية كاملة للبيانات عبر البيئات السحابية وon-premises لتتبع البيانات الحساسة وإدارتها أينما كانت.

استمتع بالاكتشاف والتصنيف مع الذكاء الاصطناعي

استخدم تقنية AI Mesh عالية الدقة لاكتشاف البيانات وتصنيفها بكفاءة وموثوقية، مما يقلل من النتائج الإيجابية الكاذبة ويعزز دقة التنبيه بالحوادث

معالجة المخاطر بشكل استباقي

تمكنك الرؤى القابلة للتنفيذ من إدارة الأذونات، ونقل البيانات غير الموضوعة في أماكنها الصحيحة، ومعالجة مشكلات سيادة البيانات، والوصول ومشكلات البيانات المكررة أو الزائدة عن الحاجة.

أتمتة إدارة الامتثال

بسّط عمليات الامتثال مع الأتمتة لضمان المواءمة الثابتة والمستمرة مع اللوائح المتطورة، مما يقلل من الجهد اليدوي.

القدرة على دمج DLP وDSPM وDDR لاكتشاف البيانات وتصنيفها وحمايتها ومعالجتها.

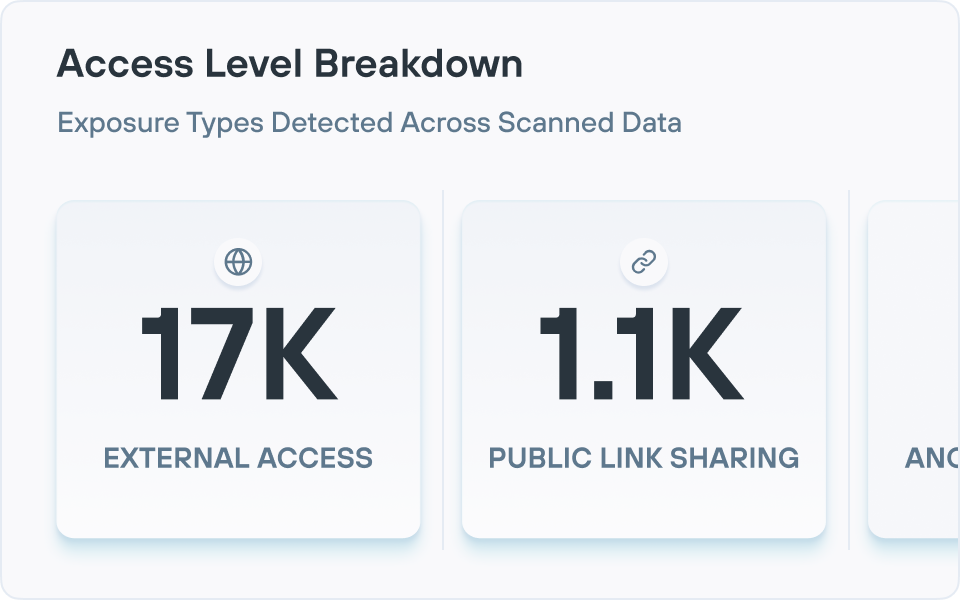

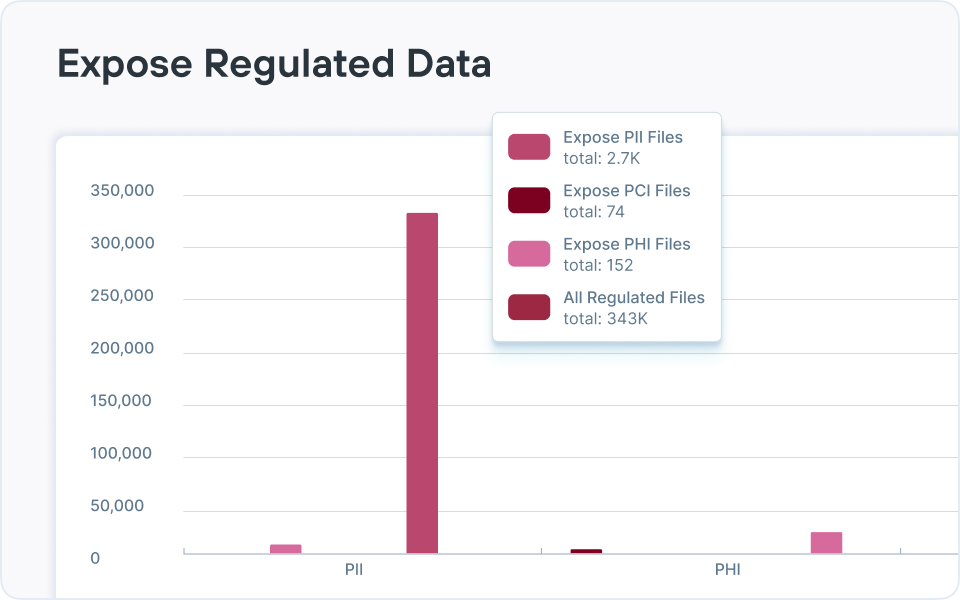

يوفر تقارير فعالة عن المخاطر، مما يسمح لك بعرض بيانات ROT (الزائدة عن الحاجة أو القديمة أو التافهة) والبيانات التي تم منحها أذونات زائدة ومشكلات سيادة البيانات وغيرها الكثير مما يجعل الوضع العام للبيانات محفوف بالمخاطر.

يوفر الرؤية والتحكم في جاهزية البيانات لجميع تطبيقات الذكاء الاصطناعي التوليدي. كما أنه قادر على تأمين استخدام Co-pilot وChatGPT Enterprise.

قصص عملائنا

قصص عملائنا

"As part of Forcepoint’s broader data security ecosystem, DSPM has integrated seamlessly with our existing solutions. It’s an essential component of our overall data security strategy."

Indonesia Financial Group (IFG)

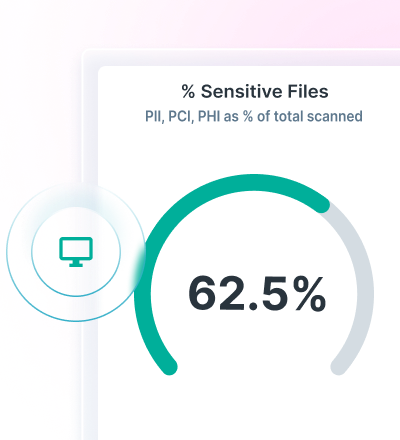

هل بياناتك في خطر؟

يكتشف تقييم مخاطر البيانات التهديدات التي تهدد بياناتك بشكل استباقي، سواء كانت ملفات حساسة غير مصنفة أو مستخدمين ذوي صلاحيات زائدة. احصل على تقييم مجاني لمخاطر البيانات مع Forcepoint لمشاهدة DSPM قيد التنفيذ والتعرف على مدى أمان بياناتك.

وافق عليه المستخدمون.

أوصى به المحللون.

يتم تصنيف برنامج Forcepoint باستمرار ضمن أفضل موفري برامج Data Loss Prevention وبرامج أمان البيانات من قبل المستخدمين والمحللين في المجال.

تم تسمية Forcepoint شركة رائدة في IDC MarketScape: Worldwide DLP 2025 Vendor Assessment

تم اختيارForcepoint كأفضل شركة في مجال حماية البيانات من التسرّب DLP لعام 2024 من قبل Frost & Sullivan للسنة الثانية على التوالي.

ي في كصاحبة أداء The Forrester Wave™: Data Security Platforms، الربع الأول من عام 2025

تنفيذ أفضل ممارسات Data Security Posture Management

الأسئلة الشائعة

ما المقصود بإدارة وضع أمان البيانات (DSPM)؟

DSPM هو حل أمني يمكِّن المؤسسات من اكتشاف البيانات المنظمة وغير المنظمة وتصنيفها عبر مواقع تخزين الملفات، مثل: التطبيقات السحابية أو المواقع المحلية. كما أنه يساعد على معالجة الحوادث بشكل استباقي.

كيف تعمل حلول DSPM؟

تنتشر البيانات المنظمة وغير المنظمة عبر تطبيقات البرمجيات كخدمة (SaaS) ومواقع البنية التحتية كخدمة (IaaS) ووحدات التخزين المحلية، ما يجعل من الصعب التعامل مع أهم المعلومات وحساسيتها. يوفر DSPM الرؤية والتحكم اللازمين لتأمين هذه البيئة المعقدة.

كيف تعمل القدرات المتعددة لاكتشاف البيانات في برنامج DSPM؟

يكتشف DSPM البيانات باستمرار عبر السحابة والشبكة ووحدة التخزين الداخلية للكشف عن كل جزء من البيانات الموجودة لدى مؤسستك وتصنيفها. العثور على البيانات الحساسة هو الخطوة الأولى الحاسمة في حمايتها. تفحص حلول DSPM النظام البيئي لبياناتك بأكمله، مثل:

- المنصات السحابية (AWS وAzure وGCP)

- تطبيقات SaaS (Microsoft 365 وSalesforce)

- وحدة التخزين المحلية وقواعد البيانات

تحافظ برامج DSPM الحديثة على رؤية مستمرة في أثناء نقل البيانات وتغييرها من خلال الوظائف المدمجة أو تكاملات الحلول.

ما قدرات تصنيف البيانات وتقييم المخاطر الذي يقدِّمه حل DSPM؟

بمجرد اكتشافها، يجب تصنيف البيانات وتقييمها للتعرف على مدى التعرض للمخاطر. تستخدم حلول DSPM عادةً تقنيات متقدمة تعتمد على الذكاء الاصطناعي في هذه المرحلة الحاسمة:

- تحدد أجهزة الكشف باستخدام الذكاء الاصطناعي المعلومات المنظمة (أرقام الضمان الاجتماعي (SSN)، بطاقات الائتمان، السجلات الصحية) والبيانات الخاصة باستخدام قدرات التعرُّف المتطورة التي تتفوق على نُهج مطابقة الأنماط التقليدية.

- تحلل أدوات التلخيص باستخدام الذكاء الاصطناعي الإشارات السياقية، مثل: الموقع وأنماط الوصول وسلوك المستخدم وأهمية الأعمال لفهم معنى البيانات واستخدامها.

- توفر مهمة التصنيف المتقدمة رؤى شاملة للبيانات تتجاوز بكثير التسميات العامة/الداخلية/السرية/المقيدة، ما يوفر معلومات تفصيلية حول محتوى الملفات وسياق الأعمال والآثار التنظيمية وعوامل الخطر المحددة.

بعدها، يتم دمج هذه التصنيفات المتقدمة مع ضوابط الحماية وأذونات الوصول ومتطلبات الامتثال لإنشاء درجات مخاطر ديناميكية. أصبح التصنيف المدعوم من الذكاء الاصطناعي وظيفة أساسية لمنصات DSPM القابلة للاستخدام، مع حلول حديثة تستفيد من أنواع متعددة من الذكاء الاصطناعي تعمل معًا، بما في ذلك الذكاء الاصطناعي التوليدي وأدوات الشبكات العصبية العميقة ومحركات الكشف المتخصصة لتحسين دقة التصنيف وتقييم المخاطر باستمرار.

كيف تساعد منصة DSPM المؤسسات على إدارة المخاطر ومعالجتها؟

لا يؤدي تحديد المشكلات من دون إيجاد حل لها إلى قيمة تذكر. تسد منصات DSPM الحديثة هذه الفجوة من خلال ضوابط قابلة للتخصيص تتكيف مع الاحتياجات والتحديات الفريدة من نوعها لمؤسستك. تتضمن هذه الضوابط إدارة الأذونات لتطبيق مبدأ الحد الأدنى من الامتيازات (PoLP)، ما يضمن وصول المستخدمين إلى الملفات المطلوبة فقط لأداء مهامهم، ويعالج البيانات ذات الأذونات الزائدة أو التي يمكن للعامة الوصول إليها. تتضمن القدرات الإضافية رسم خرائط للبيانات لتصنيف المعلومات الحساسة بشكل صحيح، ومعالجة البيانات الموجودة في مواقع غير مناسبة للتعامل مع الملفات المخزنة في مستودعات غير مناسبة، وعمليات سير عمل أرشفة/حذف البيانات لإدارة الملفات المعرضة للخطر التي تمر بفترات احتفاظ أو مصنَّفة على أنها ROT (زائدة عن الحاجة أو قديمة أو تافهة).

كيف يعمل إعداد التقارير والتحليلات داخل برنامج DSPM؟

تتضمن حلول DSPM أدوات إعداد التقارير والتحليلات التي توفر رؤية واضحة لحالة أمان البيانات العامة للمؤسسة. تتميز قدرات إعداد التقارير هذه عادةً بلوحات معلومات توضح أماكن وجود البيانات الحساسة عبر البيئات، وتسليط الضوء على عوامل خطر محددة، مثل: بيانات ROT (الزائدة عن الحاجة أو القديمة أو التافهة) والملفات ذات الأذونات الزائدة، والمعلومات الموضوعة في غير مكانها والمحتوى المكرر. يمكن لفرق الأمان استخدام هذه الرؤى لتتبع المقاييس مع مرور الوقت وتحديد أولويات جهود المعالجة حيث سيكون لها أكبر تأثير.

ما الطرق المختلفة التي يمكنك من خلالها نشر حل DSPM؟

توفر حلول DSPM خيارات تنفيذ مرنة:

- خدمة البرمجيات كخدمة (SaaS) الأصلية على السحابة للنشر السريع

- نماذج هجينة للبيئات الحساسة

- في الموقع المحلي للتحكم في سيادة البيانات

- بنى من دون وكلاء لتقليل العبء التشغيلي

تبدأ معظم المؤسسات بمستودعات البيانات الأكثر أهمية لديها وتوسِّع التغطية تدريجيًا.

كيف يعزز الذكاء الاصطناعي والأتمتة إدارة وضع أمان البيانات؟

تتيح الأتمتة اكتشاف البيانات المستمر واسع النطاق وفحصها عبر بيئات المؤسسات. يمكن للمؤسسات الآن تصنيف البيانات تلقائيًا في الوقت الفعلي عند إنشائها أو نقلها أو تعديلها، ما يلغي التأخيرات والفجوات المتأصلة في المراجعات اليدوية. تكمن القيمة الأساسية للذكاء الاصطناعي في توفير تصنيف عالي الدقة للبيانات مع تقليل النتائج الإيجابية الكاذبة. يوفر الذكاء الاصطناعي الدقة اللازمة للتمييز بثقة بين البيانات الحساسة حقًا والمعلومات غير الضارة التي قد تؤدي إلى تنشيط الأنظمة التقليدية القائمة على القواعد. لكي تتمكن حلول DSPM من دمج هذه القدرات بثقة، يجب أن تتعامل الحلول الحديثة مع مجموعة واسعة من أنواع الملفات، بدءًا من ملفات PDF إلى مقاطع الفيديو، إضافة إلى فهم مجموعة أوسع من حقول البيانات لتعيين التصنيفات الصحيحة والتكيف مع متطلبات الامتثال. ويشمل ذلك الاستفادة من قدرات الذكاء الاصطناعي التوليدي، وأدوات تصنيف الشبكات العصبية العميقة، وتقنيات الذكاء الاصطناعي التنبؤية الأخرى التي تعمل معًا.

ما الفوائد الرئيسية التي يمكن أن تحصل عليها المؤسسات من تطبيق منصة DSPM؟

يمكن تلخيص فوائد إدارة وضع أمان البيانات إلى النتائج الأربع الآتية:

- زيادة الإنتاجية

- خفض التكاليف

- تقليل المخاطر

- تبسيط جوانب الامتثال

هل يتكامل DSPM مع تقنيات الأمان الأخرى؟

نادرًا ما تعمل DSPM بمفردها. تقوم معظم المؤسسات بدمجها مع تقنيات أمان تكميلية لإنشاء إستراتيجية شاملة لحماية البيانات. إن الرؤى التي يوفرها برنامج DSPM حول موقع البيانات وحساسيتها والمخاطر يعزز بشكل طبيعي أدوات الأمان الأخرى، مثل:

- Data Detection and Response (DDR)

- Data Loss Prevention (DLP)

- Cloud Access Security Broker (CASB)

- Identity and Access Management (IAM)

- Cloud Security Posture Management (CSPM)

كيف يختلف DSPM عن أدوات تصنيف البيانات القديمة؟

على عكس الأدوات التقليدية التي تعمل مع مستودعات بيانات معروفة باستخدام قواعد محددة سابقًا، يكتشف DSPM البيانات المعروفة وغير المعروفة باستمرار عبر البيئات، ما يستفيد من الذكاء الاصطناعي لتصنيف أكثر دقة ويوفر سياقًا حول أنماط الوصول وضوابط الأمان.

ما الأدوار التنظيمية التي ينبغي أن يشارك فيها تنفيذ DSPM؟

نظرًا إلى أن النشر الناجح لـ DSPM يتطلب تعاونًا يتجاوز فرق الأمان، فإن العديد من المؤسسات تنشئ لجنة لمخاطر البيانات لمراجعة رؤى DSPM بانتظام وتنسيق جهود المعالجة. وقد يشمل ذلك مديري البنية التحتية لتكنولوجيا المعلومات وخبراء حوكمة البيانات ومسؤولي الامتثال وممثلي وحدات الأعمال الذين يفهمون قيمة البيانات الخاصة بالأقسام.

كيف يمكن للمؤسسات قياس عائد استثمار DSPM إلى ما يتجاوز الامتثال؟

يمكنك تتبع مقاييس، مثل: انخفاض مدى تعرض البيانات الحساسة (تقليل مساحة التعرض)، وتوفير الوقت في عمليات اكتشاف البيانات، والتحسينات في معدل الوقت لمعالجة الحوادث، وانخفاض تكاليف التخزين نتيجة إزالة البيانات الزائدة عن الحاجة أو القديمة.