Forcepoint DSPM

Réduisez les risques liés aux données et contrôlez la conformité

Découvrez et classifiez les données sensibles avec la précision de l’IA pour hiérarchiser de manière proactive les risques liés aux données et y remédier.

Pour une meilleure visibilité et un meilleur contrôle des données sensibles

Mettez en lumière les dark data grâce à une découverte étendue des données et une classification hautement précise.

Le logiciel Forcepoint DSPM analyse n'importe quelle source de données et fait appel à la technologie propriétaire AI Mesh pour identifier, catégoriser et remédier aux données à haut risque.

C'est une solution parfaite si vos équipes de sécurité sont confrontées à:

De grandes quantités de données fantômes

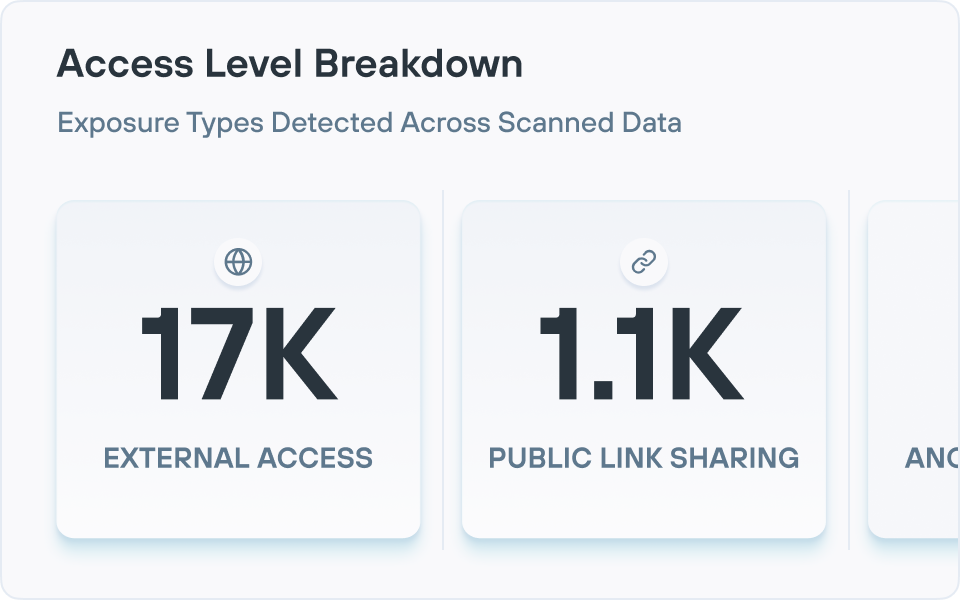

Des autorisations trop larges d'accès aux données

À des risques de fuite de données par IA générative

À des emplacements de données non identifiés

Précision pointue et rapports transparents

Enda Kyne, CTOO chez FBD Insurance, déclare que ses équipes de sécurité informatique et de protection des données ont adopté DSPM ET DDR pour leur capacité à contrôler les données critiques et à rendre compte des activités aux régulateurs.

Forcepoint DSPM Software Leads the Pack

Forcepoint is the only Data Security Posture Management vendor that uses AI Mesh technology to deliver highly accurate data classification. Read the full comparison chart to learn why organizations trust the leading data security provider to discover and catalogue data and remediate risk at scale.

Read Full Comparison20%

40%

60%

80%

100%

Forcepoint

Traditional Vendor

Data Governance

Vendors

Comparaison de la solution DSPM de Forcepoint par rapport à la concurrence

Forcepoint | Fournisseur traditionnel | Fournisseur de gouvernance des données | |

Classification des données

| |||

Découverte de données

| |||

Évolutivité

| |||

Analytics Suite:

| |||

Analyse d’incident

| |||

Personnalisation et extensibilité

| |||

Approche fondée sur les risques

|

La comparaison de produits est basée sur les capacités intégrées au produit et les intégrations multi-gamme disponibles auprès du même fournisseur en date du 7 mai 2024. Les comparaisons n'incluent pas les intégrations avec des fournisseurs tiers. La comparaison des fonctionnalités est basée sur la version la plus récente et la plus moderne de chaque fournisseur disponible en date du 7 mai 2024. Les informations sont basées sur les données collectées sur des sites Web et des forums publics, des documents d’analyses et des fiches techniques de produits en date du 7 mai 2024.

Forcepoint DSPM est un outil de sécurité de premier plan

Améliorer la visibilité des données

Obtenez une visibilité complète des données à la fois sur cloud et sur site pour suivre et gérer les données sensibles où qu’elles se trouvent.

Découvrir et classifier avec l’IA

Faites appel à la technologie AI Mesh et à sa haute précision pour découvrir et classifier de façon efficace et fiable des données, en réduisant les faux positifs et en améliorant la précision des alertes

Corriger les risques de manière proactive

Des informations exploitables vous permettent de gérer les autorisations, de déplacer les données mal classifiées et régler les problèmes de souveraineté des données, d’accès, de duplication ou de données ROT.

Automatiser la gestion de la conformité

Simplifiez les processus de conformité grâce à l’automatisation afin d'assurer un alignement cohérent et continu sur des réglementations en constante évolution, réduisant ainsi la charge de travail manuel.

Capacité à intégrer DLP, DSPM et DDR pour la découverte, la classification, la protection et la remédiation des données.

Fournit un rapport des risques efficace, vous permettant de voir les données ROT (redondantes, obsolètes, triviales), les données ayant reçu une autorisation excessive, les problèmes de souveraineté des données et bien d'autres qui rendent la posture globale des données risquée.

Offre une visibilité et un contrôle de la préparation des données pour toutes les applications GenAI. Il est également capable de sécuriser l'utilisation de Copilot et ChatGPT Enterprise.

Témoignages de nos clients

Témoignages de nos clients

"As part of Forcepoint’s broader data security ecosystem, DSPM has integrated seamlessly with our existing solutions. It’s an essential component of our overall data security strategy."

Indonesia Financial Group (IFG)

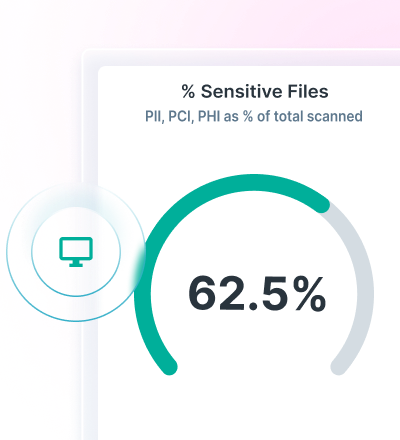

Vos données sont-elles en danger ?

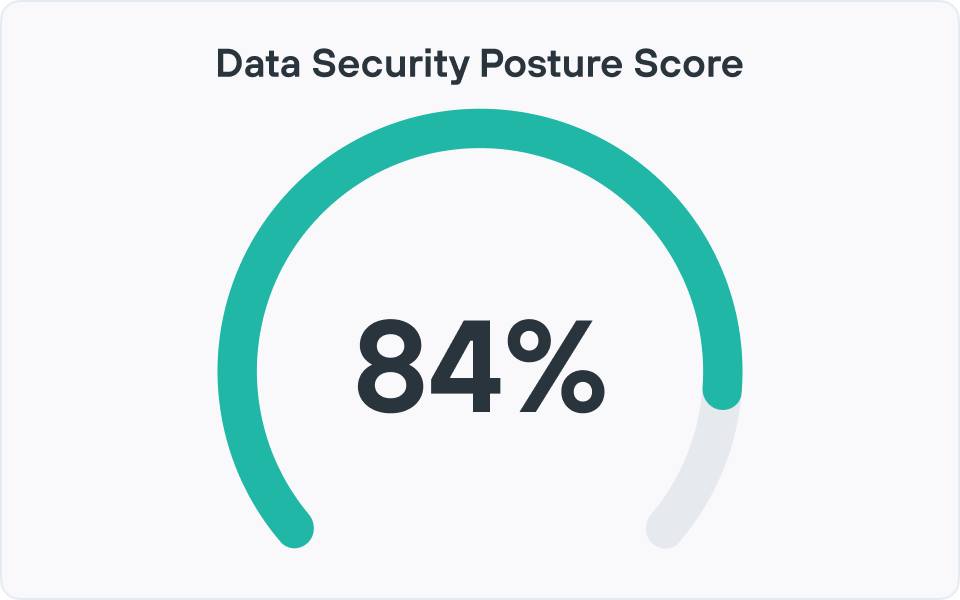

Une évaluation des risques liés aux données permet de détecter de manière proactive les menaces qui pèsent sur vos données, qu'il s'agisse de fichiers sensibles non classifiés ou d'utilisateurs ayant reçu une autorisation excessive. Obtenez une évaluation gratuite des risques liés aux données avec Forcepoint pour voir la gestion de la posture de sécurité des données (DSPM) en action et savoir à quel point vos données sont sûres.

Recommandé par les analystes.

Approuvé par les utilisateurs.

Forcepoint est régulièrement classé parmi les meilleurs logiciels de prévention de la perte des données et fournisseurs de logiciels de sécurité des données par les utilisateurs et les analystes de l'industrie.

Forcepoint a été nommé leader dans l’évaluation IDC MarketScape: Worldwide DLP 2025 Vendor Assessment.

Pour la deuxième année consécutive, Forcepoint a été nommée 2024 Global DLP Company of the Year par Frost & Sullivan.

Forcepoint reconnu comme un acteur de premier plan dans The Forrester Wave™ : Data Security Platforms, T1 2025.

Adoptez les meilleures pratiques en matière de Data Security Posture Management

Questions les plus fréquemment posées

Qu'est-ce que Data Security Posture Management (DSPM)?

DSPM est une solution de sécurité qui permet aux entreprises de découvrir et de classer les données structurées et non structurées sur les différents emplacements de stockage de fichiers, comme les applications cloud ou les applications sur site. Elle permet également d'aborder la remédiation des incidents de manière proactive.

Comment fonctionne DSPM?

Les données structurées et non structurées sont éparpillées sur des applications de logiciels en tant que service (SaaS), sur les emplacements d'infrastructure en tant que service (IaaS) et sur les stockages sur site, ce qui rend difficile la localisation des informations les plus importantes et les plus sensibles. DSPM fournit la visibilité et le contrôle nécessaires pour sécuriser cet environnement complexe.

Comment fonctionnent les capacités de découverte des données du logiciel DSPM?

DSPM recherche en permanence les données sur le cloud, le réseau et les emplacements de stockage sur site pour découvrir et cataloguer chaque élément de données dont dispose votre entreprise. Trouver les données sensibles est la première étape cruciale pour les protéger. Les solutions DSPM analysent l'ensemble de votre écosystème de données, notamment:

- Les plateformes cloud (AWS, Azure, GCP)

- Les applications SaaS (Microsoft 365, Salesforce)

- Les stockages et bases de données sur site

Le logiciel DSPM moderne maintient une visibilité continue à mesure que les données se déplacent et changent grâce aux fonctionnalités existantes ou aux intégrations de solutions.

Quelles capacités de classification des données et d'évaluation des risques DSPM fournit-elle?

Une fois découvertes, les données doivent être catégorisées et leur exposition aux risques évaluée. Les solutions modernes de DSPM utilisent généralement des techniques avancées basées sur l'IA pour cette phase critique:

- Les recherches de l'IA identifient les informations réglementées (numéro de sécurité sociale, cartes de crédit, informations de santé) et les données propriétaires à l'aide de capacités de reconnaissance sophistiquées qui surpassent les approches traditionnelles de filtrage par modèle.

- Les capacités de synthèse de l'IA analysent les signaux contextuels comme l'emplacement, les modèles d'accès, le comportement des utilisateurs et la pertinence commerciale pour comprendre le sens et l'utilisation des données.

- L'assignation de classification approfondie fournit des informations complètes sur les données qui s'étendent bien au-delà des étiquettes standard publiques/interne/confidentiel/restreint, en fournissant des informations détaillées sur le contenu des fichiers, le contexte de l'entreprise, les implications réglementaires et les facteurs de risque spécifiques.

Ces classifications avancées sont ensuite combinées avec les contrôles de protection, les autorisations d'accès et les exigences de conformité pour générer des scores de risque dynamiques. La classification basée sur l'IA est devenue une fonctionnalité de base pour les plateformes de gestion de la posture de sécurité des données (DSPM) utilisables, avec les solutions modernes tirant parti de plusieurs types d'IA travaillant ensemble, y compris l'IA générative, les classificateurs de réseaux neuronaux profonds et les moteurs de détection spécialisés pour améliorer en permanence la précision de la classification et l'évaluation des risques.

Comment une plateforme de gestion de la posture de sécurité des données (DSPM) aide-t-elle les entreprises à gérer et à remédier aux risques?

Identifier les problèmes sans résolution crée peu de valeur. Les plateformes modernes de gestion de la posture de sécurité des données (DSPM) répondent à cette nécessité avec des contrôles personnalisables qui s'adaptent aux besoins et aux défis uniques de votre entreprise. Ces contrôles incluent la gestion des autorisations pour mettre en œuvre le principe du moindre privilège (PoLP), en garantissant que les utilisateurs n'accèdent qu'aux fichiers nécessaires pour leurs tâches et en remédiant aux données sur-autorisées ou accessibles au public. Les capacités supplémentaires incluent la cartographie des données qui catégorise correctement les informations sensibles, la remédiation des données mal localisées pour traiter les fichiers stockés dans les référentiels inappropriés et les processus d'archivage/suppression des données pour la gestion des fichiers à risque après les périodes de rétention ou classés comme Redondants, Obsolètes ou Triviaux (ROT).

Comment fonctionnent les rapports et les analyses dans le logiciel de gestion de la posture de sécurité des données (DSPM)?

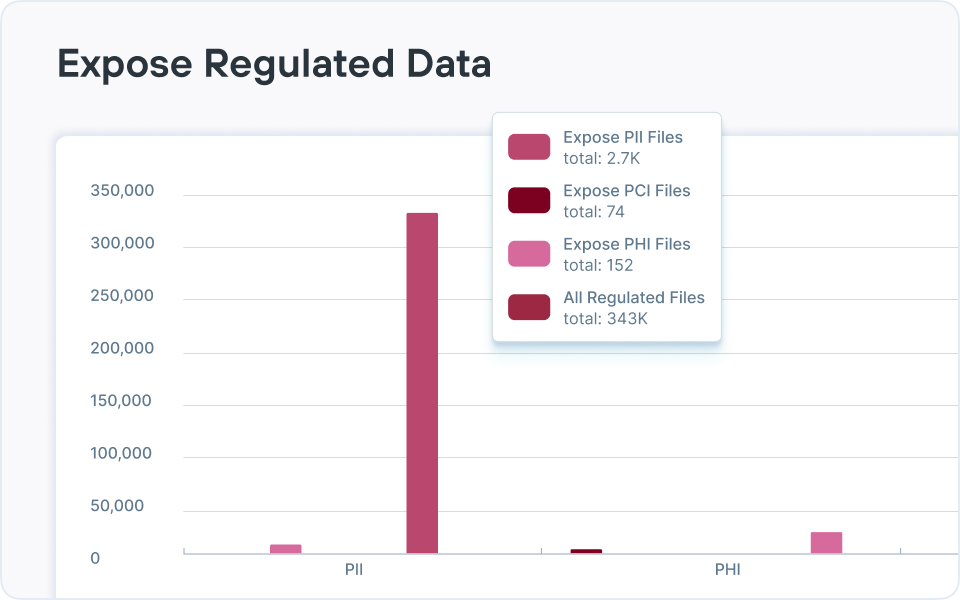

Les solutions de gestion de la posture de sécurité des données (DSPM) incluent des outils de rapport et d'analyse qui fournissent une visibilité sur l'état général de la sécurité des données d'une entreprise. Ces capacités de rapports comprennent généralement des tableaux de bord montrant où se trouvent les données sensibles dans les environnements, en soulignant les facteurs de risque spécifiques comme les données Redondantes, Obsolètes ou Triviales (ROT), les fichiers sur-autorisés, les informations mal localisées et les doublons. Les équipes de sécurité peuvent utiliser ces informations pour suivre les indicateurs au fil du temps et donner la priorité aux efforts de remédiation là où ils auront le plus grand impact.

Quelles sont les différentes façons de déployer une solution de gestion de la posture de sécurité des données (DSPM)?

Les solutions de gestion de la posture de sécurité des données (DSPM) offrent des options de mise en œuvre flexibles:

- SaaS sur cloud pour un déploiement rapide

- Modèles hybrides pour les environnements sensibles

- Sur site pour un contrôle de la souveraineté des données

- Architectures sans agent pour minimiser les frais généraux

La plupart des entreprises commencent par leurs référentiels de données les plus critiques et élargissent la couverture par étapes.

Comment l'IA et l'automatisation améliorent la gestion de la posture de sécurité des données?

L'automatisation permet la découverte et l'analyse continues et à grande échelle des données dans les environnements d'entreprise. Les entreprises peuvent maintenant classifier automatiquement les données en temps réel au fur et à mesure qu'elles sont créées, déplacées ou modifiées, ce qui élimine les retards et les lacunes inhérentes aux examens manuels. La principale valeur ajoutée de l'intelligence artificielle réside dans la classification des données très précise tout en réduisant les faux positifs. L'IA apporte la précision nécessaire pour distinguer en toute confiance les données vraiment sensibles des informations bénignes qui pourraient déclencher une alerte sur des systèmes traditionnels basés sur des règles. Pour que les solutions de gestion de la posture de sécurité des données (DSPM) intègrent pleinement ces capacités, les solutions modernes doivent traiter un large éventail de types de fichiers, des PDF aux vidéos, et comprendre un éventail encore plus large de champs de données pour leur attribuer les classifications correctes et répondre aux exigences de conformité. Cela inclut l'exploitation des capacités de l'IA générative, des classificateurs de réseaux neuronaux profonds et d'autres technologies d'IA prédictive associées entre elles.

Quels sont les principaux avantages que les entreprises peuvent tirer de la mise en œuvre d'une plateforme de gestion de la posture de sécurité des données (DSPM)?

Les avantages de la gestion de la Data Security Posture Management peuvent se résumer en quatre résultats:

- Augmentation de la productivité

- Réduction des coûts

- Réduction des risques

- Rationalisation de la conformité

DSPM s'intègre-t-il avec d'autres technologies de sécurité?

DSPM fonctionne rarement de manière isolée. La plupart des organisations l'intègrent avec des technologies de sécurité complémentaires pour créer une stratégie globale de protection des données. Les informations fournies par le logiciel Data Security Posture Management (DSPM) sur l'emplacement des données, la sensibilité et les risques améliorent naturellement les autres outils de sécurité tels que:

- Data Detection and Response (DDR)

- Data Loss Prevention (DLP)

- Cloud Access Security Broker (CASB)

- Identity and Access Management (IAM)

- Cloud Security Posture Management (CSPM)

En quoi DSPM diffère-t-il des outils de classification des données existants?

Contrairement aux outils traditionnels qui fonctionnent avec les référentiels de données connus sur la base de règles prédéfinies, DSPM découvre en permanence les données connues et inconnues dans tous les environnements, en tirant parti de l'IA pour une classification plus précise et en fournissant un contexte concernant les modèles d'accès et les contrôles de sécurité.

Quels rôles organisationnels devraient être impliqués dans la mise en œuvre de DSPM?

Parce que la réussite du déploiement de DSPM nécessite une collaboration allant au-delà des équipes de sécurité, de nombreuses entreprises établissent un comité des risques liés aux données pour examiner régulièrement les informations relatives à DSPM et coordonner les efforts de remédiation. Cela peut inclure les gestionnaires d'infrastructures informatiques, les spécialistes de la gouvernance des données, les responsables de la conformité et les représentants des unités opérationnelles qui comprennent la valeur des données du service.

Comment les entreprises peuvent-elles mesurer le ROI au-delà de la conformité?

Vous pouvez suivre des métriques comme la réduction de l'exposition des données sensibles (réduction de la surface d'attaque), les économies de temps réalisées dans les processus de découverte des données, les améliorations du délai moyen de résolution des incidents et les réductions des coûts de stockage en éliminant les données redondantes ou obsolètes.