Verbessern Sie die Datensicherheit von Microsoft 365

Sichern Sie Daten in geschäftskritischen M365-Anwendungen wie Word, Excel, Teams und SharePoint, egal wo Benutzer darauf zugreifen.

Datensicherheit hängt vom Schutz der Unternehmensanwendungen ab, auf die Ihr Unternehmen angewiesen ist.

Verhindern Sie Datenverlust

und erweiterte Bedrohungen

Unternehmen setzen auf BYOD, aber der unkontrollierte BYOD-Zugriff auf Microsoft 365 schafft Sicherheitslücken.

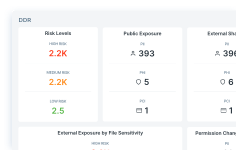

Mehr Transparenz

und zentralisiertes Reporting

Unternehmen haben oft mehrere Richtlinien, die unbeabsichtigt Sicherheitslücken schaffen.

Sicherer Zugriff und

Zusammenarbeit für alle

Ein durchschnittliches Unternehmen nutzt mehr als 1.000 Anwendungen, von denen die meisten nicht genehmigt sind.

Verbessern Sie die Datensicherheit von Microsoft 365 Anwendungen für Ihre hybride Belegschaft

Schutz Ihrer Daten in der Cloud

Sorgen Sie mit Forcepoint CASB für Zero-Trust-Zugriff auf Microsoft 365 Anwendungen.

Datenverlust verhindern

Verhindern Sie die Herausschleusung sensibler Daten und bleiben Sie konform – mit dem Forcepoint Schutz vor Datenverlust.

Echtzeitbedrohungen stoppen

Erzielen Sie mit Forcepoint Risk-Adaptive Protection eine risikobasierte Erkennung auf Benutzerebene.

Gewinnen Sie Einblick in sensible Daten

Erfahren Sie, wie Daten mit Microsoft 365 Anwendungen wie SharePoint, OneDrive und Exchange interagieren

Generieren Sie Cloud-Risikobewertungsberichte zur Erkennung von Schatten-IT-Anwendungen

Erhalten Sie Echtzeitwarnungen über verdächtige Zugriffsversuche und Datennutzung

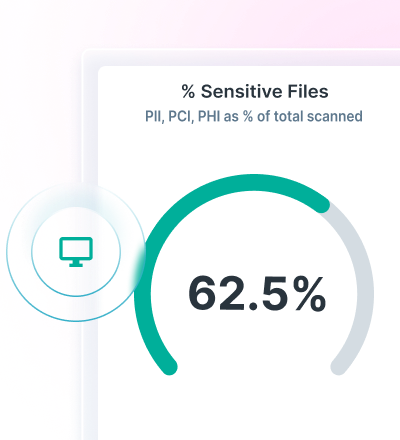

Schützen Sie vertrauliche Daten vor versehentlicher Offenlegung oder unbefugter Weitergabe

Schützen Sie Benutzer vor Malware-Angriffen

Scannen Sie nach ruhenden Daten und Daten in Bewegung in Microsoft 365 Anwendungen

Integrieren Sie mehrere Anti-Malware-Engines und SIEM-Lösungen von Drittanbietern

Sammeln Sie exportierbare Daten über REST-APIs für SIEM- und SOAR-Lösungen

Fügen Sie optionale Advanced Malware Detection and Protection (AMDP) zur Erkennung von Zero-Day-Bedrohungen hinzu

Verhindern Sie das Herausschleusen von Daten über Microsoft 365-Apps

Erweitern Sie bestehende DLP-Richtlinien mit wenigen Klicks auf Cloud-SaaS-Anwendungen

Erstellen Sie Richtlinien einfach mit über 190 vordefinierten DLP-Mustern

Maskieren Sie vertrauliche Inhalte im Microsoft Teams Chatfenster in Echtzeit

Verwenden Sie optische Zeichenerkennung (OCR), um in Bildern eingebettete Daten zu identifizieren

„With Forcepoint, Metro Bank colleagues can now securely access Office 365 and Yammer out of the office. Forcepoint has given us the visibility and control that we need in order to fully leverage the potential of cloud applications on mobile devices.“

Luis Aguiar

Leiter des Infrastruktur-Bereitstellung

Metro Bank

Verbessern Sie Ihre Microsoft 365 Datensicherheit noch heute