Forcepoint Data Security Cloud

Sécurité des données conçue pour l’entreprise optimisée par l’IA

L’IA a fondamentalement transformé la manière dont les données sont créées, partagées et exposées. La protection des données exige désormais une approche unifiée et adaptative.

Sécuriser l’IA sans compromis

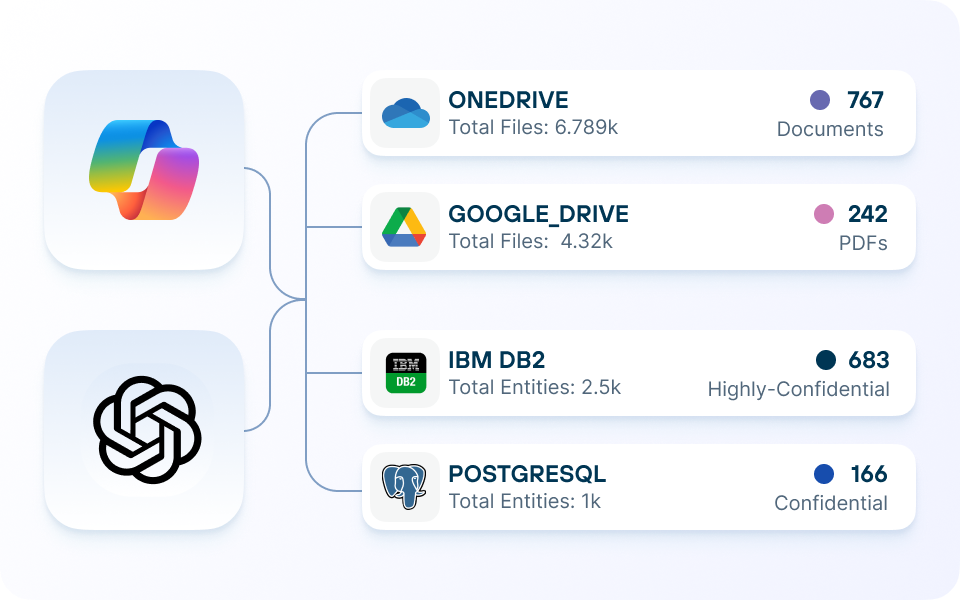

Découverte continue des données

Luttez contre la prolifération des données et les risques associés en découvrant continuellement de nouveaux ensembles de données dans votre environnement numérique, garantissant que chaque fichier soit pris en compte.

Classification extrêmement e précise

Étiquetez intelligemment les données structurées et non structurées avec AI Mesh, une architecture de classification interconnectée offrant une classification rapide et efficace.

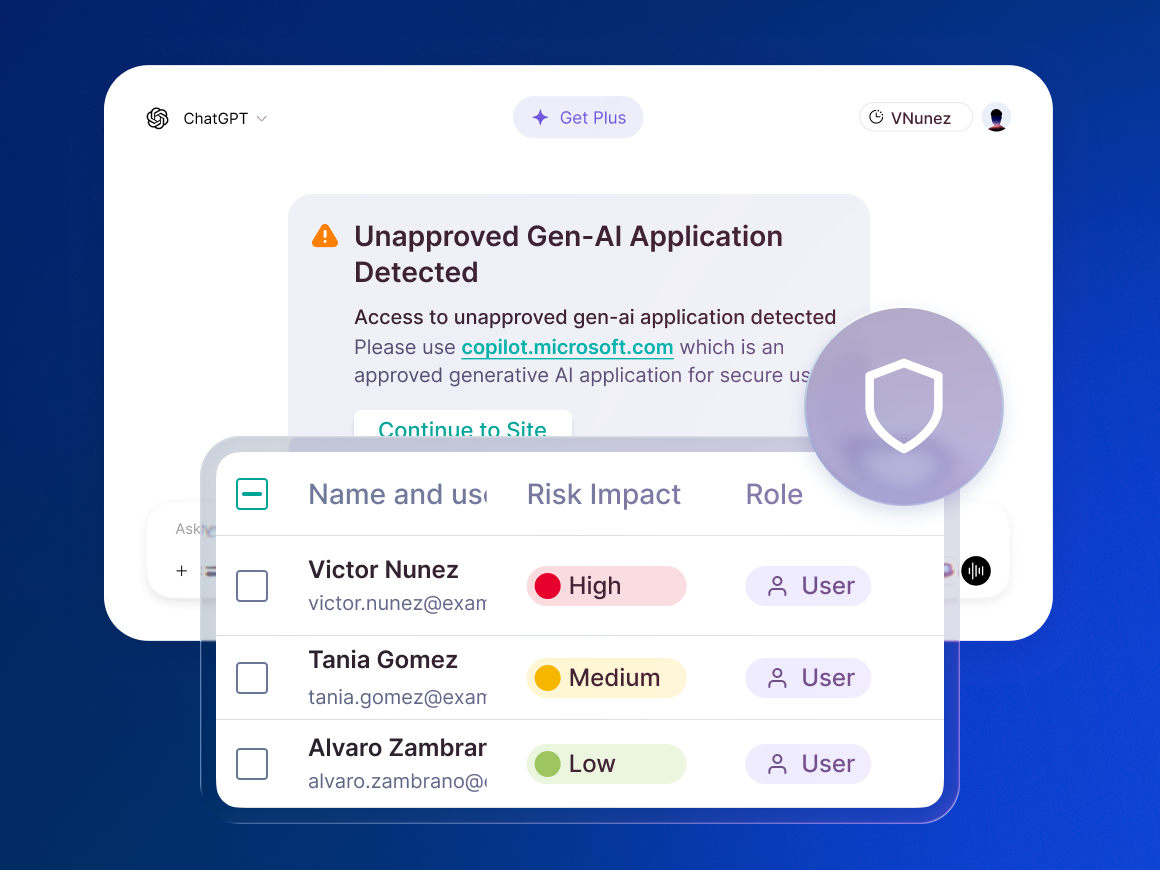

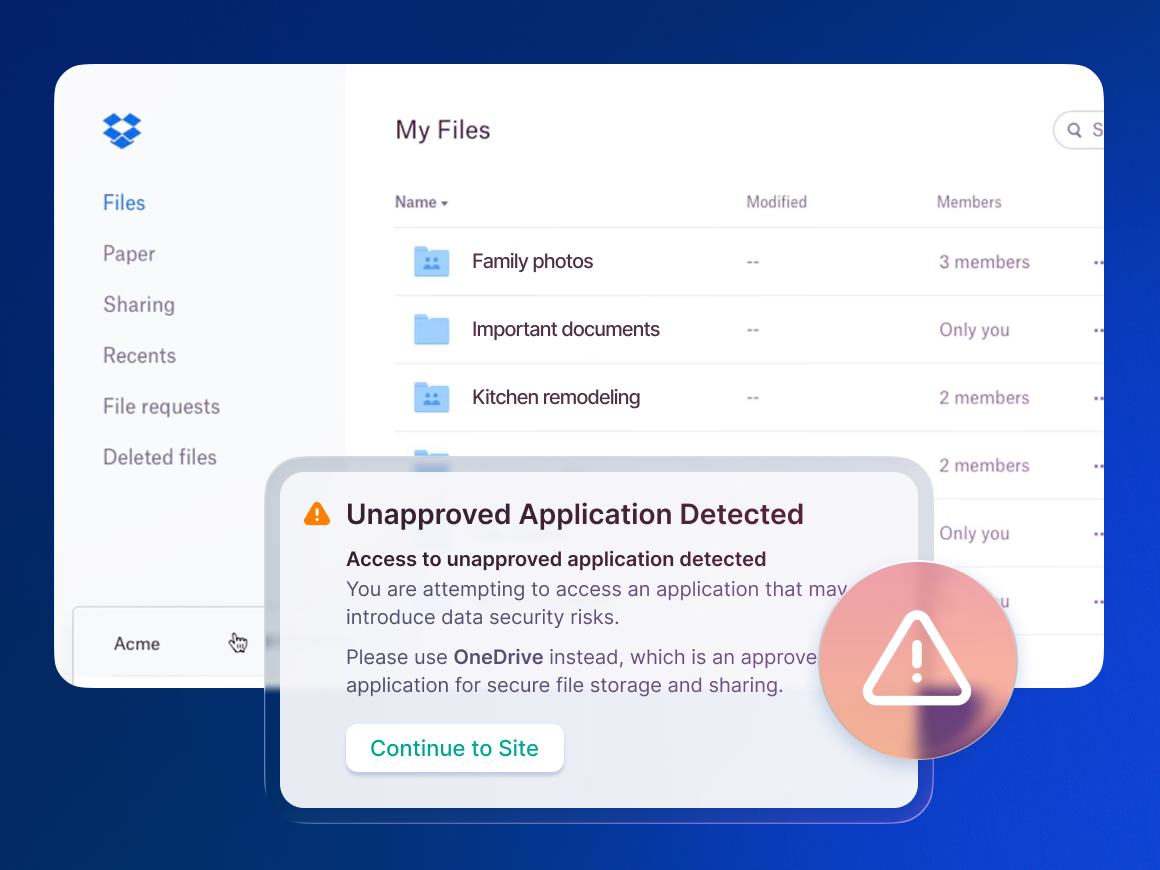

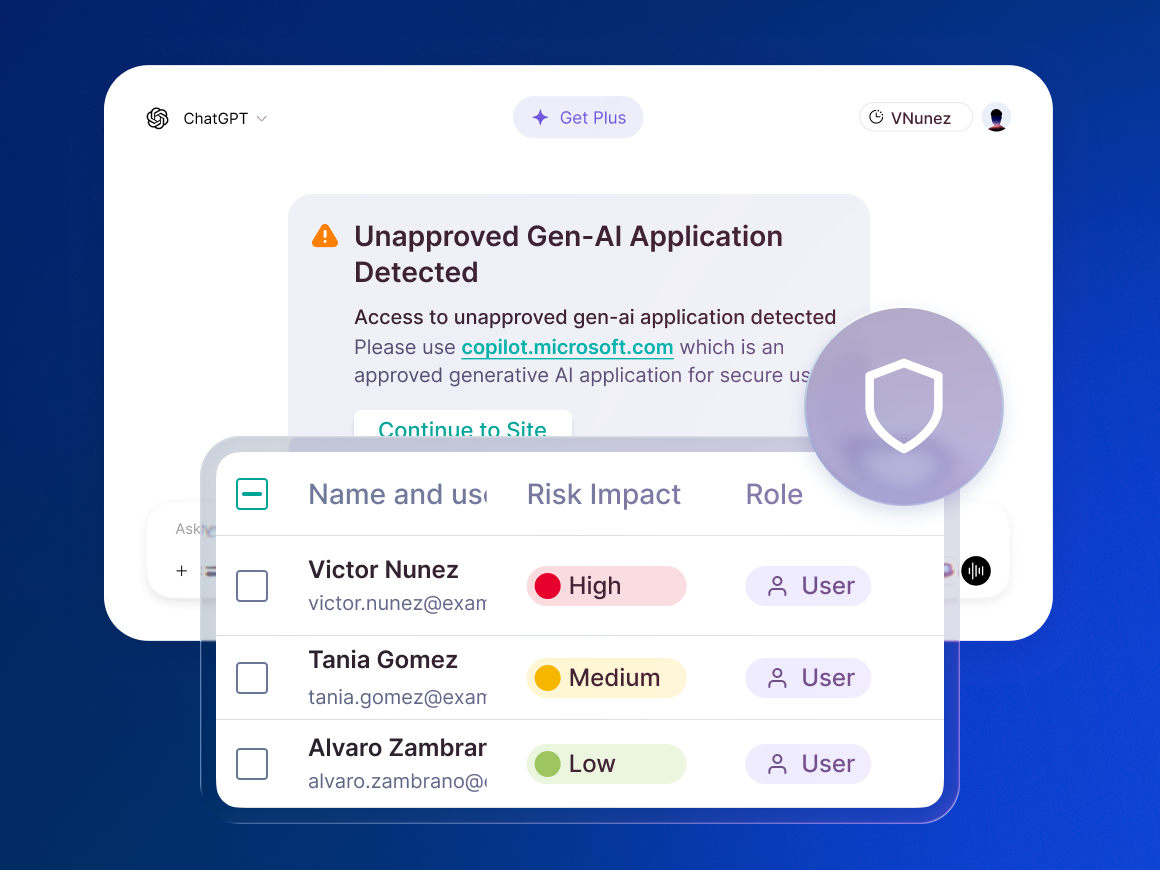

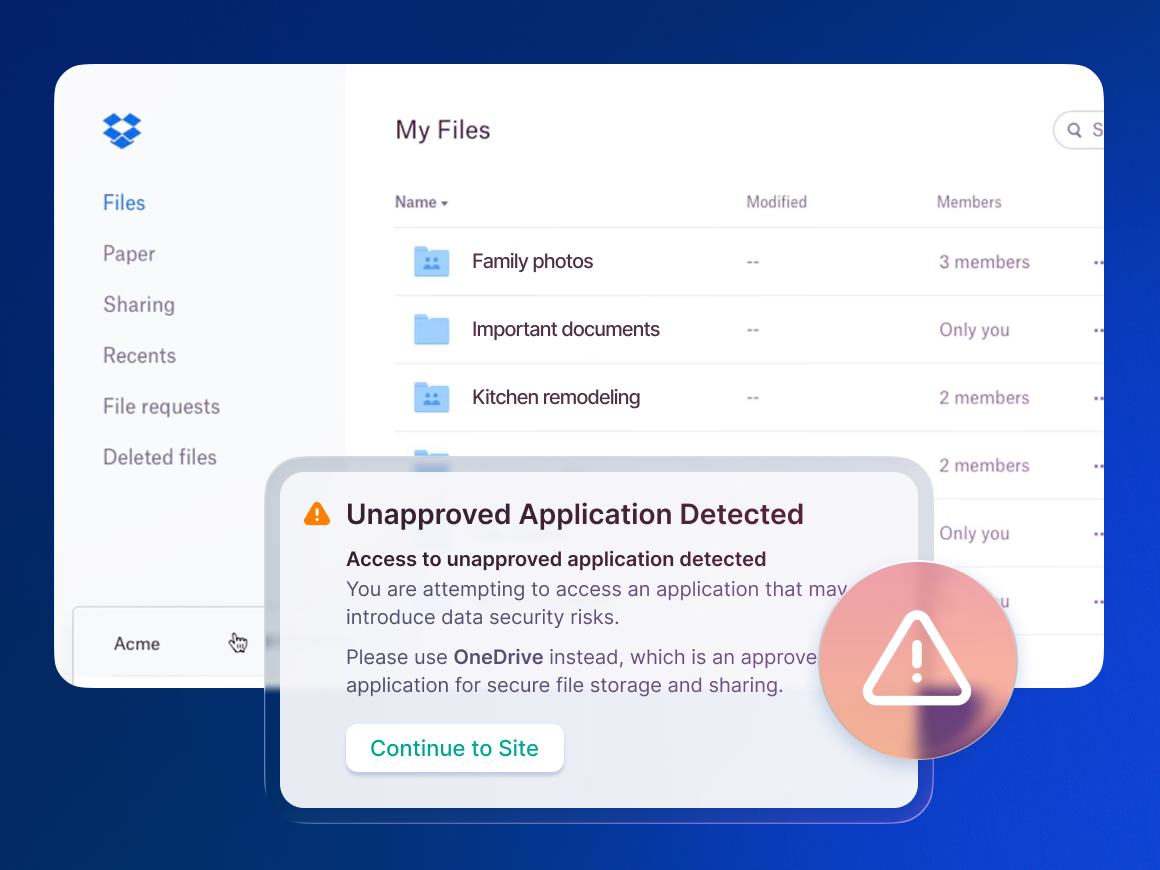

Contrôles de politique adaptatifs adaptés au niveau de risque

Intégrez le contexte à l’application des politiques pour permettre aux utilisateurs productifs de travailler en toute sécurité et atténuer les incidents à risque en temps réel.

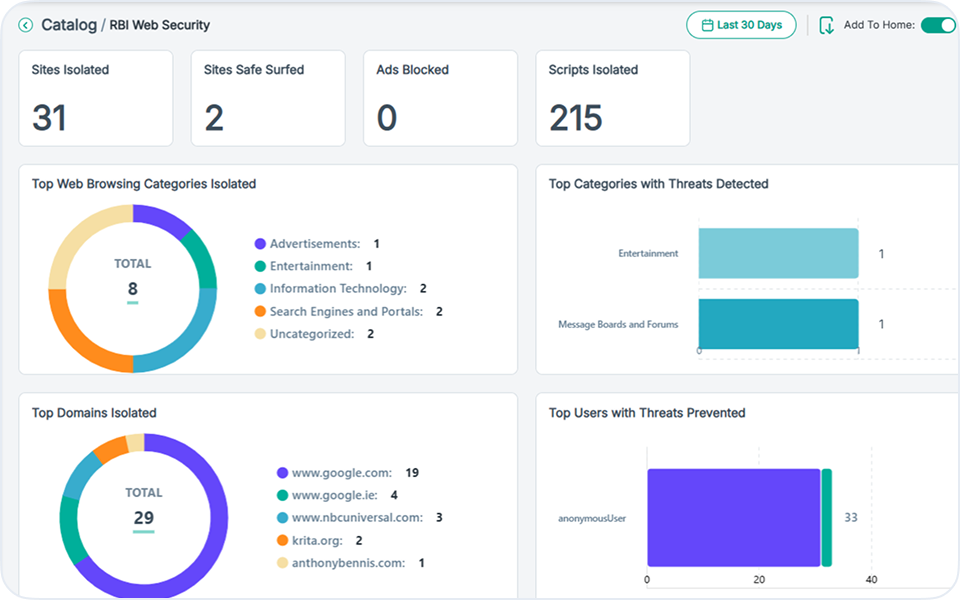

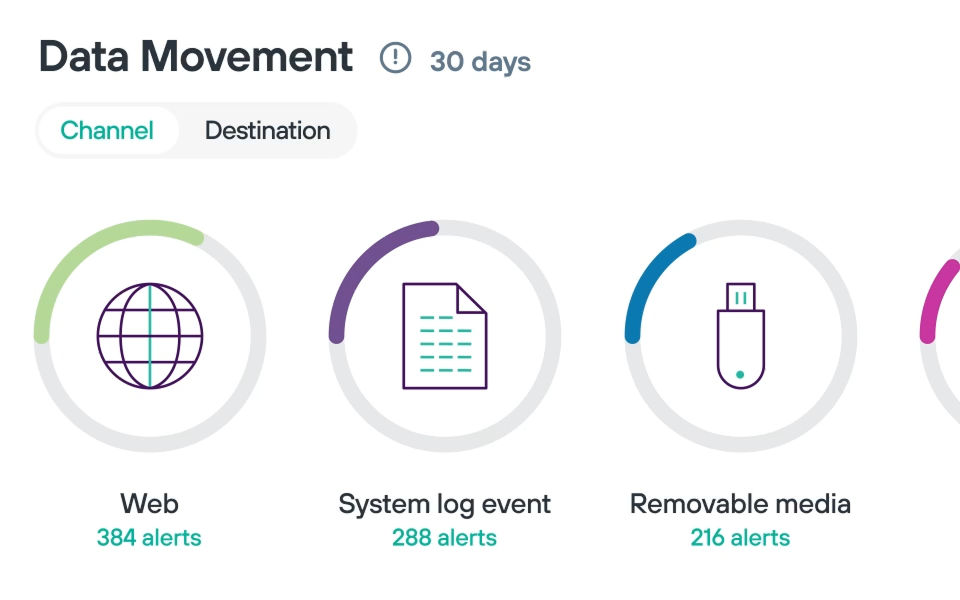

Couverture unifiée pour tous les canaux

Centralisez l’administration des politiques pour configurer une seule fois et appliquer partout où les données circulent — dans l’IA, le web, le cloud, les points d’accès, le réseau et les e-mails — en quelques clics.

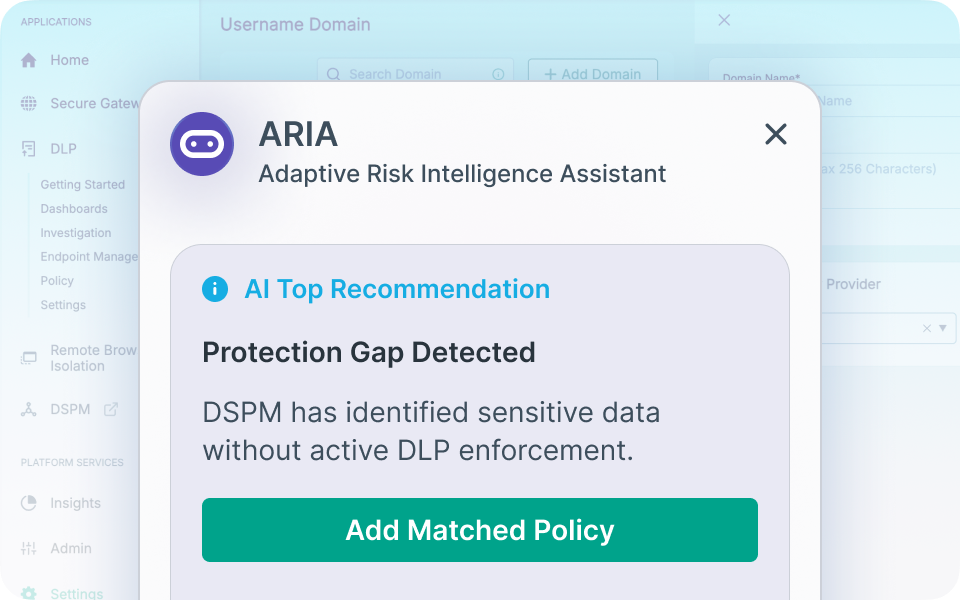

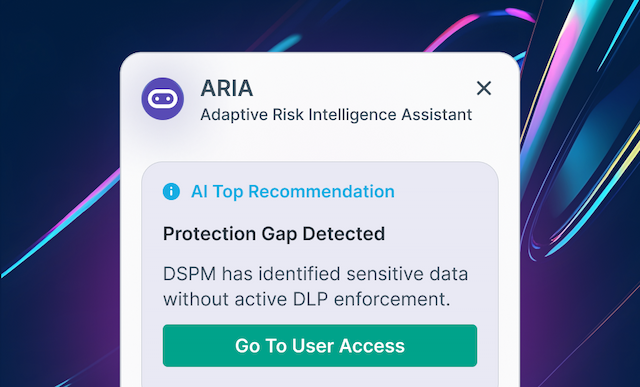

Expert IA en permanence actif

Forcepoint ARIA est une couche d’intelligence dans Forcepoint Data Security Cloud qui corrèle les signaux de risque multi-solutions et les analyses comportementales pour détecter les failles de sécurité et déployer une protection en quelques secondes.

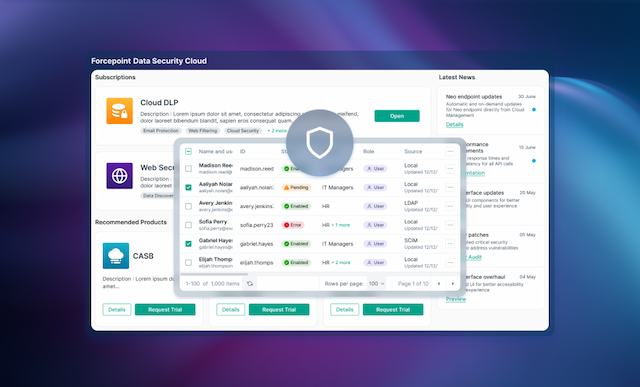

Intégrations profondes de la plateforme

Data Security Cloud sert de plan de contrôle unique pour la suite de sécurité Forcepoint, incluant la prévention des pertes de données, la gestion de la posture de sécurité des données, la détection et la réponse, et plus encore.

Data Security Cloud offre une sécurité des données auto-adaptative

Connaître

vos données et leurs risques

Adapter

les contrôles lorsque le risque évolue

Protéger

les données sensibles partout

Les enjeux ne cessent d’augmenter

L’échec n’est pas une option

140+

Pays dotés de réglementations sur la confidentialité et la sécurité

Les entreprises doivent être en mesure d’appliquer et d’auditer leur conformité aux réglementations sectorielles et mondiales.

200+

Jours nécessaires pour identifier une violation en moyenne

Une visibilité incohérente sur les données et les incidents retarde la capacité des organisations à détecter les violations.

$4.88M

Coût moyen d’une violation de données

Un manque de contrôle sur le déplacement des fichiers et les autorisations entraîne des cyberattaques coûteuses.

Forcepoint Data Security Cloud:

Allier visibilité et contrôle

Assistant optimisé par l’IA

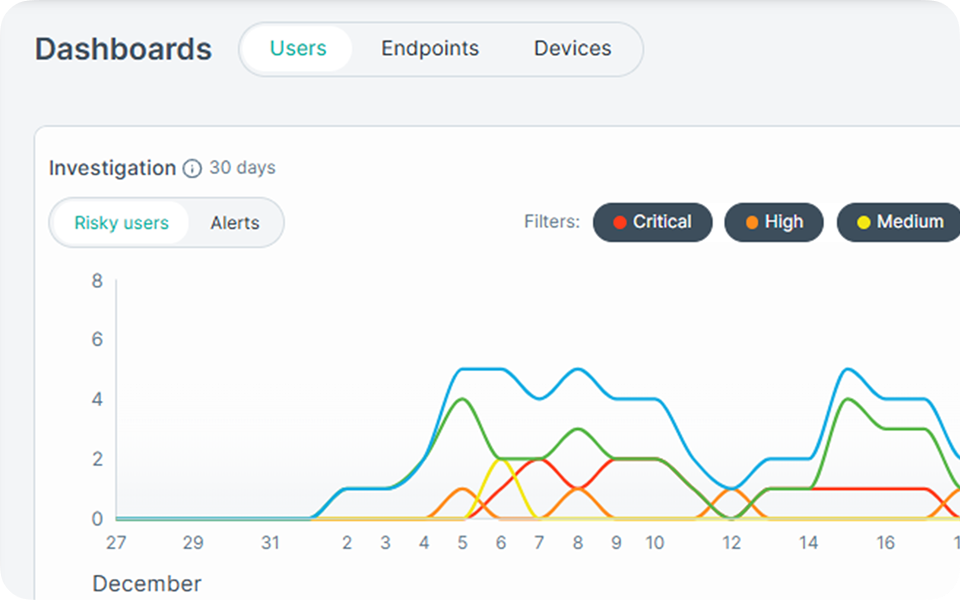

Aperçus du tableau de bord CISO

Gestion unifiée des identités

Analyse de risque et investigations forensiques

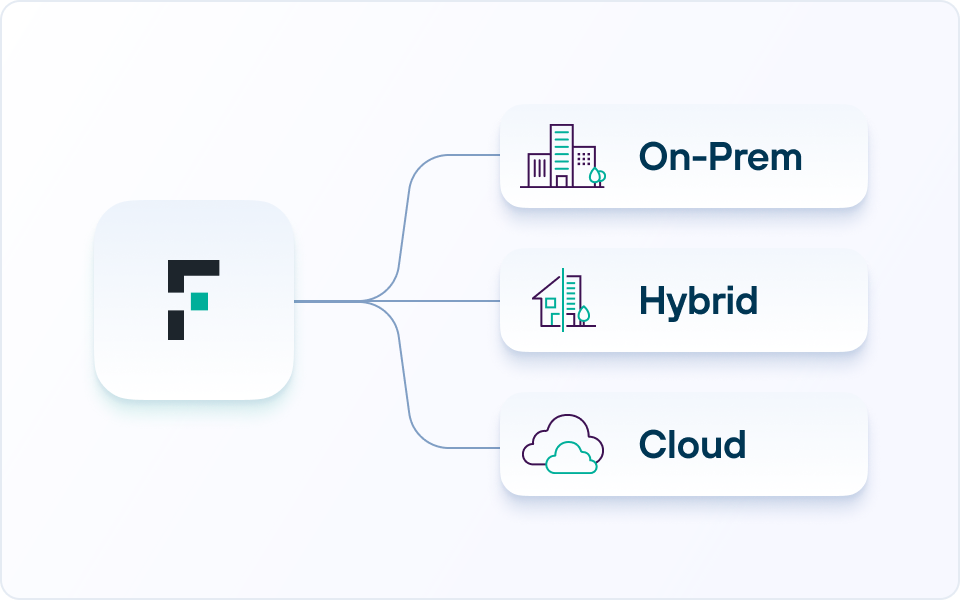

Déploiement cloud flexible

Couverture des workflows pilotés par l’IA

Transformer la sécurité des données en avantage commercial

Tout ce que vous devez savoir sur la sécurité des données

BROCHURE SOLUTION

Forcepoint Data Security Cloud

BROCHURE

A Unified Approach to Protecting Data, Users and AI Workflows

WEBCAST

Forcepoint Data Security Cloud: A Full On-Demand Demo

VIDÉO

Forcepoint ARIA: Turn Business Intent into Protection in Seconds