Cibercriminosos exploram a plataforma de pagamento instantânea PIX em novo ataque de phishing

0 minutos de leitura

Quando surge uma nova tecnologia, os golpistas costumam aproveitar a oportunidade para usá-la como isca para roubar informações pessoais. Quando a tecnologia é apoiada por uma grande organização e destinada ao uso por um país inteiro, é provável que a vejamos sendo usada de maneiras nefastas.

O PIX, novo serviço de transferência instantânea de dinheiro, está sendo lançado ao público em 16 de novembro de 2020 pelo Banco Central do Brasil (BCB). A Forcepoint X-Labs viu várias campanhas de phishing por e-mail usando este serviço como uma isca para roubar informações bancárias e senhas de possíveis vítimas.

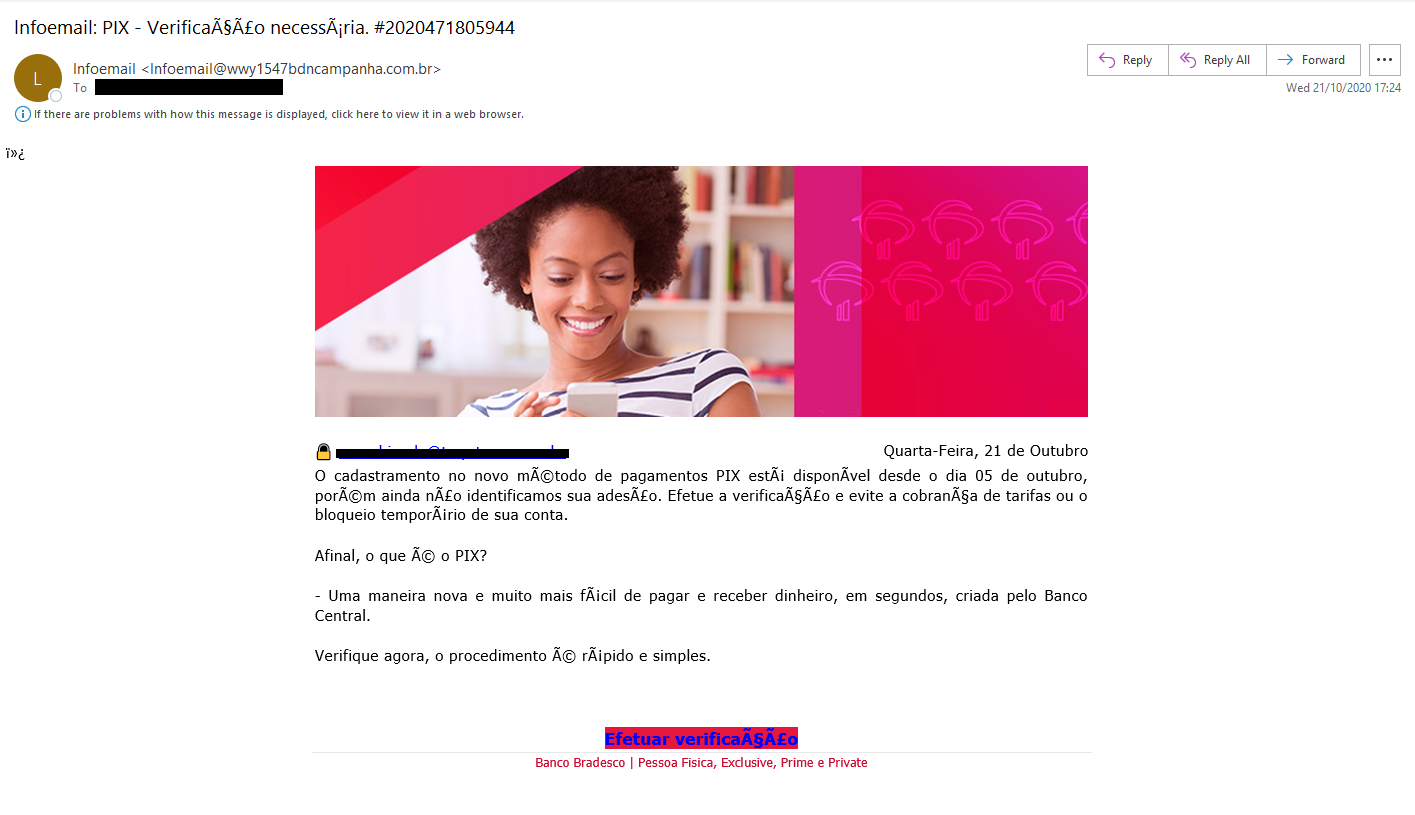

A maior campanha que descobrimos, com com mais de 4.000 emails de phishing enviados (e bloqueados pelo Forcepoint Email Security) em 21 de outubro de 2020, incentiva os usuários a se registrarem no serviço com avisos de cobranças adicionais e contas bloqueadas se não agirem rapidamente.

Este é o conteúdo do e-mail de phishing:

“O cadastramento para o novo método de pagamento PIX está disponível desde 5 de outubro, mas ainda não identificamos sua adesão. Efetue a verificação e evite cobrança de tarifas ou bloqueio temporário de sua conta.

Afinal, o que é PIX?

- Uma maneira nova e muito mais fácil de pagar e receber dinheiro, em segundos, criada pelo Banco Central.

Verifique agora, o procedimento é rápido e simples.”

Uma segunda campanha menor foi descoberta em 6 de outubro de 2020 composta por mais de 1.500 e-mails com um simples link para se registrar no serviço. Esta informação é oportuna e enganosa, uma vez que o registo das chaves (e-mail, número de celular, etc.) terá início em 3 de novembro de 2020 de acordo com documentos públicos.

Este é o conteúdo do segundo e-mail de phishing:

“Prezado Cliente CAIXA.

É hora de registrar sua chave PIX,

Faça seu cadastro aqui em menos de 1 minuto, é rápido e simples.

Autoatendimento CAIXA - 2020”

Esta campanha usou um URL de apelo à ação do serviço de hospedagem gratuita do Google para dar alguma legitimidade ao e-mail de phishing e contornar a verificação de segurança.

Nos últimos anos, pesquisadores de toda a indústria observaram um grande aumento no uso malicioso de serviços de host gratuitos, como o Firebase do Google, o Azure da Microsoft e outros. Isso foi amplamente divulgado por muitas publicações de segurança, mas os serviços continuam a ser explorados com pouquíssima atenção de seus administradores.

Web Phishing

Os URLs de phishing nas campanhas acima não exibiam nenhum conteúdo no momento da escrita, no entanto, o Forcepoint X-Labs está constantemente atualizando e criando novas análises para nosso Forcepoint Advanced Classification Engine (ACE) para detectar páginas de phishing de coleta de credenciais conforme descobertas.

Conclusão

Conforme descrevemos em nosso blog sobre o COVID-19 sendo usado como isca para campanhas maliciosas e de phishing, enfatizamos o uso de cautela ao receber e-mails inesperados relacionados a um evento ou tecnologia bem divulgados.

As táticas, técnicas e procedimentos do atacante (TTP) permanecem consistentes ao longo do tempo com o tema da isca mudando para alavancar os eventos atuais. Se mantida atualizada, seus componentes de segurança da web e de e-mail devem permanecer eficazes contra esses ajustes no cenário de ameaças.

Declaração de Proteção

Os clientes da Forcepoint estão protegidos contra essa ameaça nos seguintes estágios de ataque:

- Estágio 2 (isca) – e-mails maliciosos associados a esses ataques são identificados e bloqueados.

- Etapa 4 (exploração) – sites maliciosos são identificados e bloqueados.

Forcepoint Advanced Classification Engine (ACE)Ler o Resumo da Solução

Forcepoint Advanced Classification Engine (ACE)Ler o Resumo da Solução

X-Labs

Receba insights, análises e notícias em sua caixa de entrada

Ao Ponto

Cibersegurança

Um podcast que cobre as últimas tendências e tópicos no mundo da cibersegurança

Ouça Agora