El Zero Trust Network Access (ZTNA) reemplaza la confianza implícita por la confianza explícita

0 minutos de lectura

Esto es parte de nuestra serie en curso sobre Zero Trust.

En esta época del año, es habitual hacer un análisis retrospectivo de los últimos 12 meses y reflexionar sobre cómo las cosas resultaron muy diferentes de lo que pensábamos. Por lo general, esto suele ser un poco trillado pero, en esta oportunidad, sí que hubo algunos cambios importantes.

En marzo pasado cuando las personas en empresas y agencias gubernamentales abandonaron sus oficinas y comenzaron a trabajar desde casa, la mayoría de las organizaciones de TI debió llevar a cabo actos heroicos para lograr conectar a los usuarios a las aplicaciones y los datos que necesitaban para poder seguir realizando sus actividades.

Las aplicaciones en la nube no fueron un problema y los trabajadores remotos pudieron acceder a ellas fácilmente (lo que motivó la migración a aplicaciones de SaaS siempre que fuera posible). Sin embargo, las aplicaciones privadas en centrales de datos internas o entornos de nube privados sí lo fueron. Si bien son pocos, los programas internos ocultos de internet representan algunas de las aplicaciones de línea de negocios más críticas (y difíciles de migrar).

En una publicación en blog anterior, escribí que el software de VPN brindaba una manera rápida y sucia para que las personas pudieran conectarse. Pero también crea dolores de cabeza para los usuarios, el personal de infraestructura de redes y los equipos de seguridad. Si bien la agitación mundial no ha cesado, los equipos de TI lograron en gran medida dejar atrás los simulacros de emergencia inmediatos y pueden ahora analizar lo que necesitan cambiar para que las personas puedan seguir trabajando desde cualquier lugar: desde casa, en la oficina, en sitios remotos e incluso (eventualmente) de viaje. ¿Qué aparece arriba en su lista de prioridades? Deshacerse del software de VPN para los usuarios finales.

Es por eso que desarrollamos Forcepoint Private Access. Nuestra plataforma de SASE centrada en las personas ya unió la protección para el uso de contenido web y aplicaciones en la nube; ahora con Private Access, hace que las aplicaciones privadas internas sean igualmente fáciles, y seguras de usar.

Zero Trust se trata del acceso y más

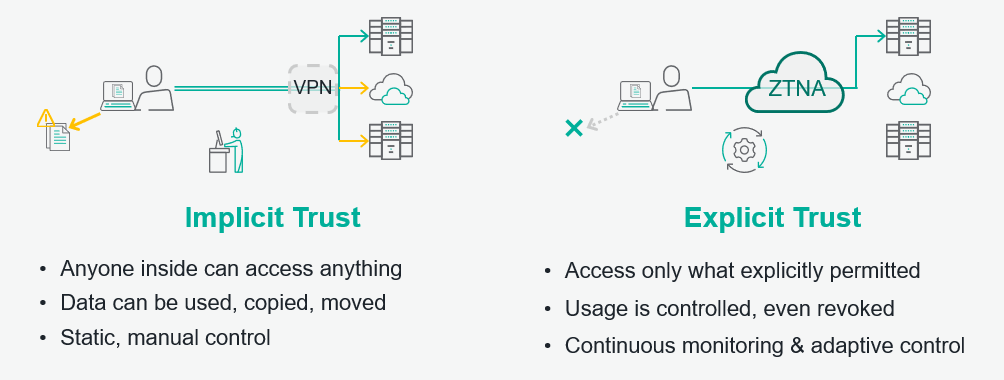

Pero, aún más importante, es que Private Access ayuda a nuestros clientes a solucionar uno de los problemas fundamentales que ha azotado a la seguridad desde hace mucho tiempo. En los enfoques de seguridad tradicionales, las personas "dentro" de la red (ya sea físicamente o a través de una VPN) son implícitamente confiables (ver el diagrama a continuación). Pueden acceder a todo. Los datos obtenidos de esas aplicaciones se pueden usar, copiar y mover. Y los controles de TI tienden a ser estáticos y muy manuales. En Forcepoint, utilizamos los principios de Zero Trust para revertir esto, requiriendo que las personas sean explícitamente confiables en cada etapa:

Private Access limita las aplicaciones internas que puede ver cada usuario a solo aquellas para las que cuentan con permiso específico para acceder. Forcepoint DLP garantiza que los datos de esas aplicaciones sigan estando controlados, y el derecho a retransmitir los datos puede revocarse en cualquier momento. Además, nuestra Forcepoint Dynamic User Protection brinda monitoreo constante de la actividad de los usuarios, lo que permite automatizar y personalizar los controles respecto de los datos basándose en el riesgo que presentan los comportamientos de cada usuario. El resultado final es una mejor productividad, costos más bajos, más acceso de seguridad y un cumplimiento más simple.

Para conocer más, visite nuestras páginas de Private Access y Zero Trust, o haga clic en el botón verde Lea el libro electrónico de la derecha para descargar el informe electrónico The Path to Zero Trust (El camino hacia la Zero Trust).

En este post

X-Labs

Reciba información, novedades y análisis directamente en su bandeja de entrada.

Al Grano

Ciberseguridad

Un podcast que cubre las últimas tendencias y temas en el mundo de la ciberseguridad

Escuchar Ahora