Protection contre les risques internes

Détection des risques en temps réel.

Application instantanée des politiques. Stoppez les violations.

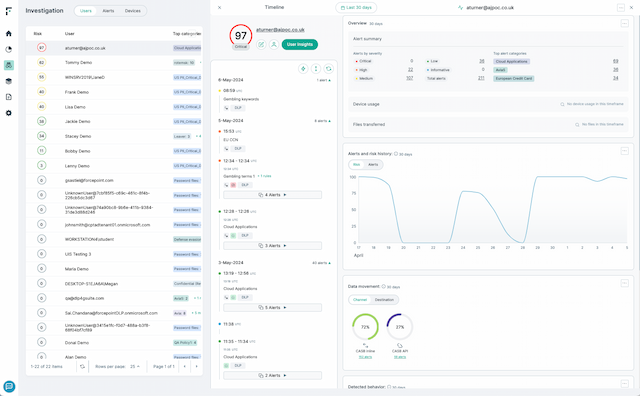

Surveillez le comportement des utilisateurs

Prenez en compte le contexte derrière les actions des utilisateurs sur les applications et les canaux

Surveillez et détectez les anomalies pour chaque utilisateur individuel avec plus de 150 indicateurs de comportement.

Surveillez en permanence les risques liés aux utilisateurs en temps réel

Adaptez automatiquement les contrôles.

Modifiez dynamiquement les politiques de prévention des pertes de données (DLP) en fonction du niveau de risque de l'utilisateur

Bloquez ou limitez les actions sensibles lorsque les risques augmentent

Évitez de trop bloquer les utilisateurs de confiance pour leur permettre de travailler librement

Les règles statiques ne peuvent pas arrêter les menaces internes.

Les outils de prévention des pertes de données (DLP) traditionnels traitent chaque violation de la même manière et manquent de contexte relatif à l'intention de l'utilisateur,

ce qui crée une lassitude par rapports aux alertes.

Les équipes de sécurité ont besoin d'une approche plus intelligente, mieux adaptée aux risques et qui change avec le comportement des utilisateurs.

Manque de visibilité sur l'intention des utilisateurs

Trop de faux positifs et d'alertes

Les contrôles uniformes entravent la sécurité et la productivité des utilisateurs.

Les menaces internes passent inaperçues jusqu'à ce qu'il soit trop tard.

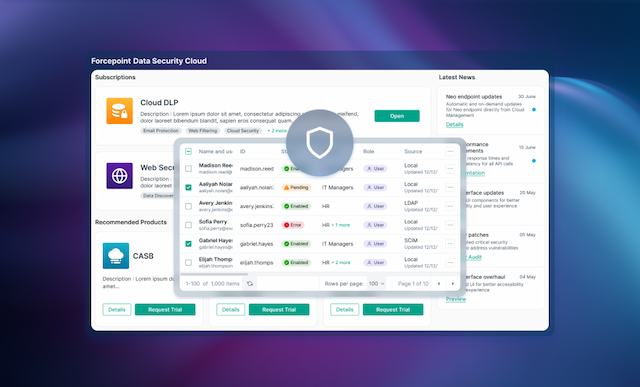

Transformez les informations en actions grâce à l'automatisation

Risk-Adaptive Protection de Forcepoint analyse le comportement, calcule les risques liés aux utilisateurs et modifie automatiquement les contrôles de politique, ce qui vous permet de stopper les menaces sans ralentir votre activité.

Surveillez en temps réel et attribuez une note aux risques liés aux utilisateurs

Surveillez en permanence le comportement des utilisateurs et mettez à jour le score de risques dynamiques en fonction des anomalies, des violations des politiques ou des signaux contextuels comme l'heure de la journée, l'emplacement des fichiers ou le volume des données.

Modifiez dynamiquement la protection contre la perte de données (DLP)

Les politiques s'adaptent automatiquement en fonction des risques. Pour les utilisateurs à haut risque, les actions comme les transferts de fichiers ou les téléchargements peuvent être bloquées ou restreintes. Les utilisateurs à faible risque restent productifs, avec un simple enregistrement des actions.

Réduisez les faux positifs et la lassitude relative aux alertes.

En concentrant les alertes et les actions des politiques sur les comportements à haut risque, les analystes peuvent donner la priorité aux véritables menaces et éviter de se concentrer sur des alertes insignifiantes.

Améliorez les recherches sur les menaces internes dans leur contexte.

Obtenez une visibilité sur les raisons pour lesquelles les actions ont été prises. RAP fait apparaître le contexte comportemental et les déclencheurs de politiques pour accélérer les recherches et faciliter les audits juridiques ou de conformité.

Recommandé par les analystes.

Approuvé par les utilisateurs.

Les solutions de sécurité des données de Forcepoint sont constamment classées parmi les meilleures du secteur par les analystes et les clients.

Forcepoint a été nommé leader dans l'étude IDC MarketScape: Worldwide DLP 2025 Vendor Assessment.

En 2024, Forcepoint a été nommée entreprise DLP de l'année pour la deuxième année consécutive par Frost & Sullivan.

Forcepoint reconnu comme un acteur de premier plan dans The Forrester Wave™ : Data Security Platforms, premier trimestre 2025.

Tout ce que vous devez savoir sur la sécurité des données

WEBCAST

Forcepoint Data Security Cloud: A Full On-Demand Demo

EBOOK

Managing Insider Risk: A Practical Guide for Modern Organizations

VIDÉO

A Day in the Life of Sensitive Data

WEBCAST

See Everything, Secure Everything: Managing Insider Risk