Forcepoint Data Security Cloud

Datensicherheit für das KI-gestützte Unternehmen

KI hat grundsätzlich verändert, wie Daten erstellt, geteilt und offengelegt werden. Datenschutz erfordert nun einen einheitlichen und adaptiven Ansatz.

Sicherer Einsatz von KI ohne Kompromisse

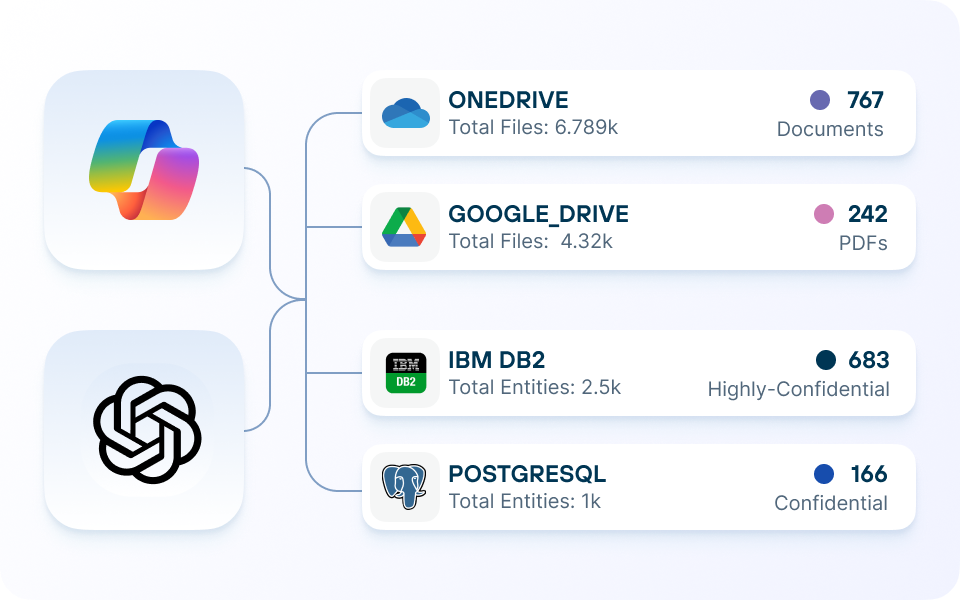

Kontinuierliche Datenerkennung

Bekämpfen Sie Datenwildwuchs und die damit verbundenen Risiken, indem Sie fortlaufend neue Datensätze in Ihrer digitalen Umgebung aufspüren und sicherstellen, dass jede Datei berücksichtigt wird.

Hochpräzise Klassifizierung

Kennzeichnen Sie strukturierte und unstrukturierte Daten intelligent mit AI Mesh, einer hochgradig vernetzten Klassifizierungsarchitektur, die eine schnelle und effiziente Klassifizierung ermöglicht.

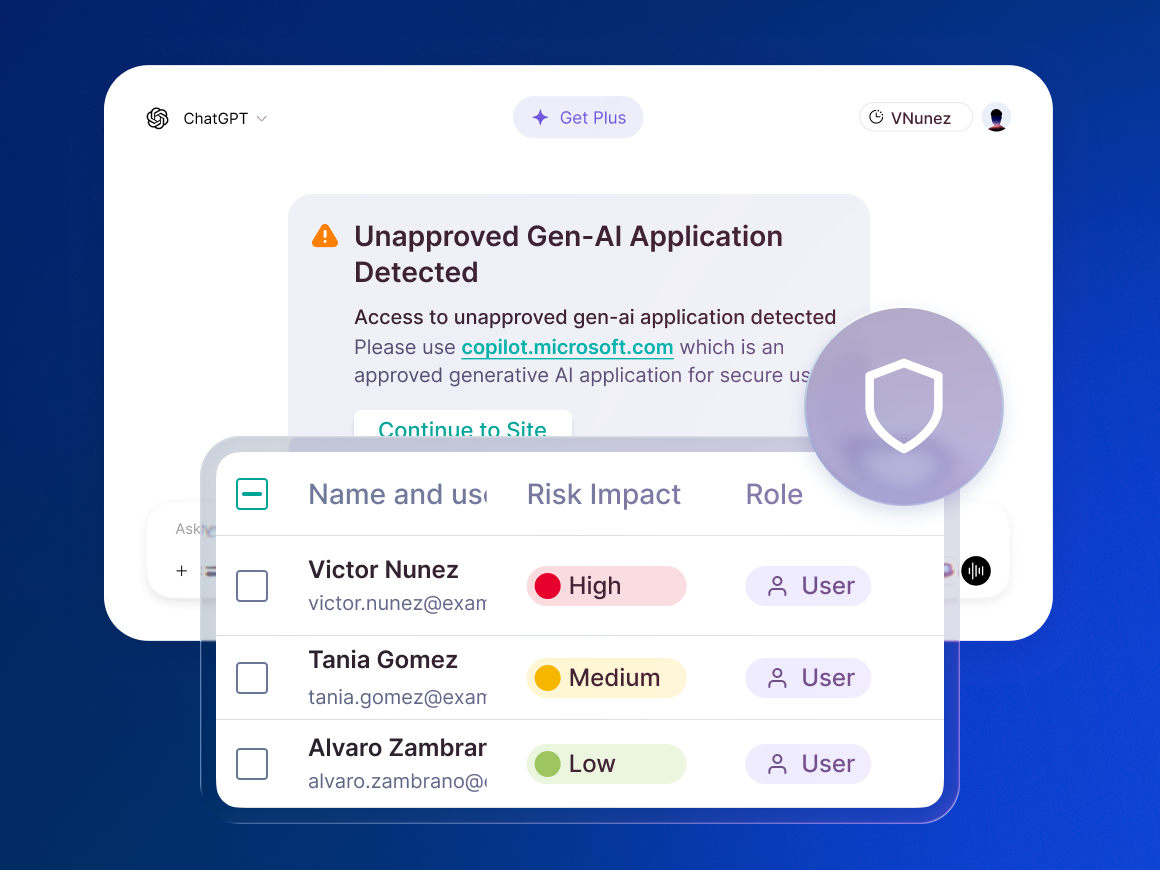

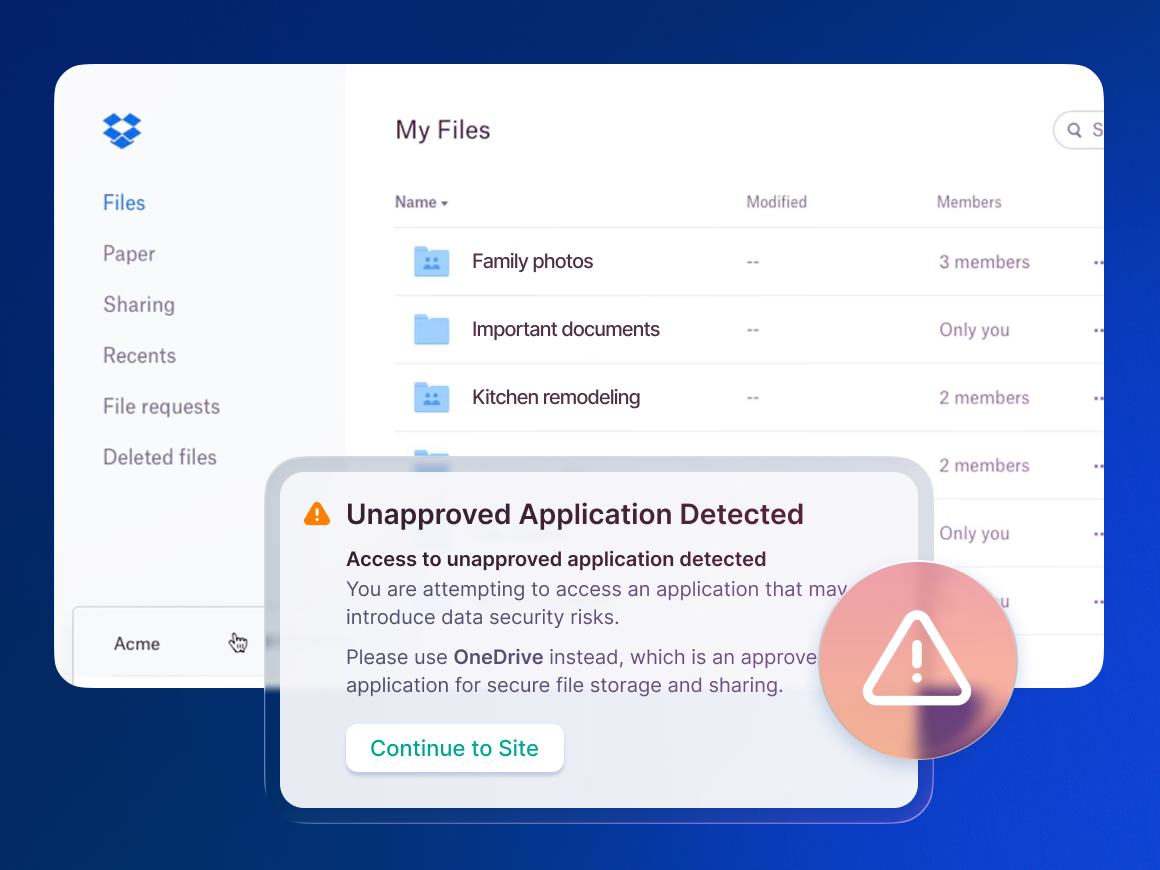

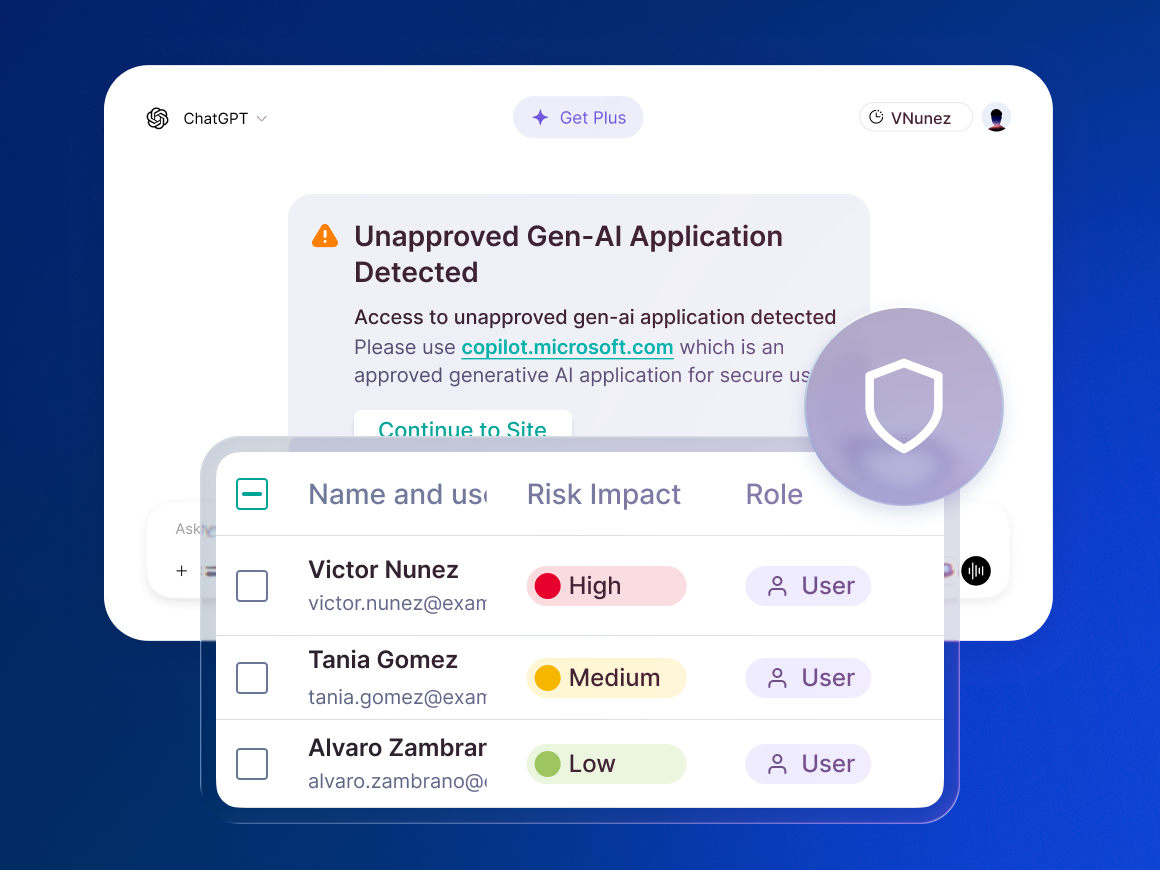

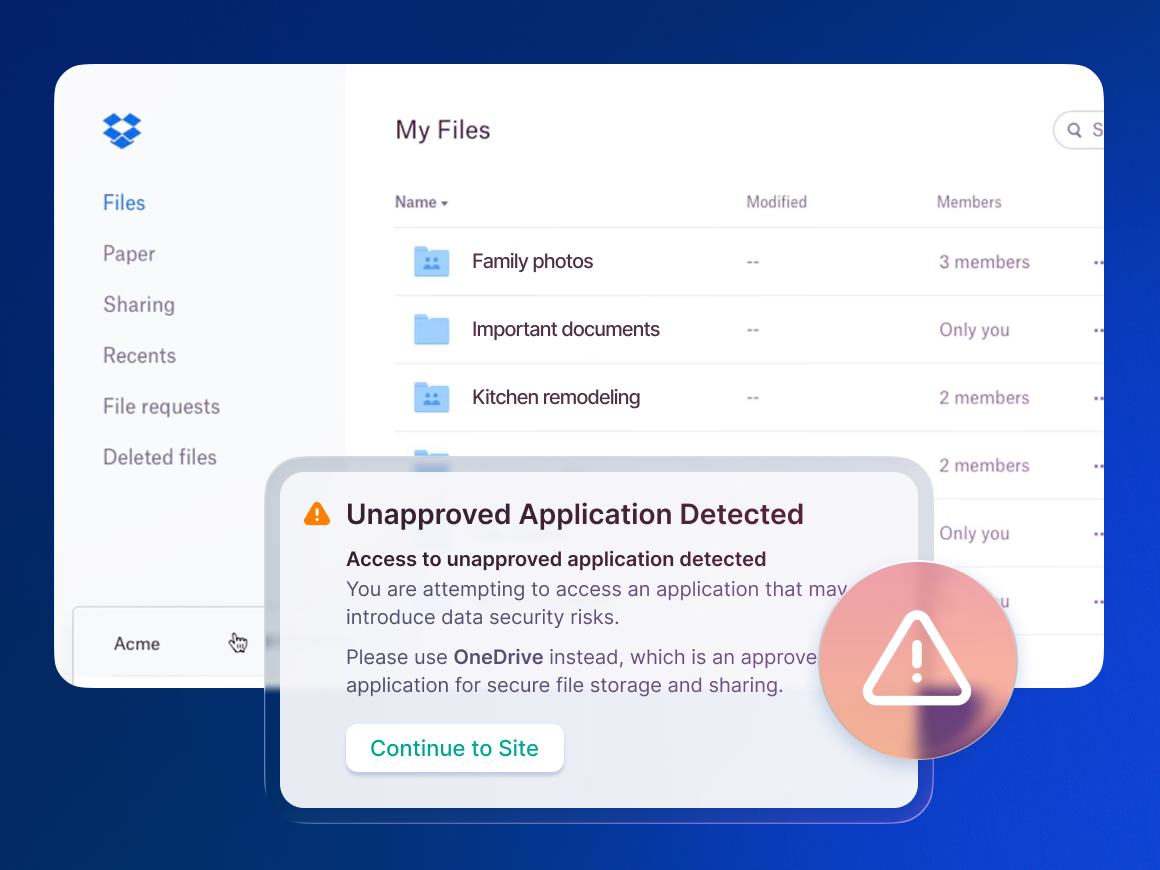

Risikoadaptive Sicherheitsrichtlinien

Berücksichtigen Sie den Kontext bei der Durchsetzung von Richtlinien, um produktiven Nutzern sicheres Arbeiten zu ermöglichen und riskante Vorfälle in Echtzeit zu entschärfen.

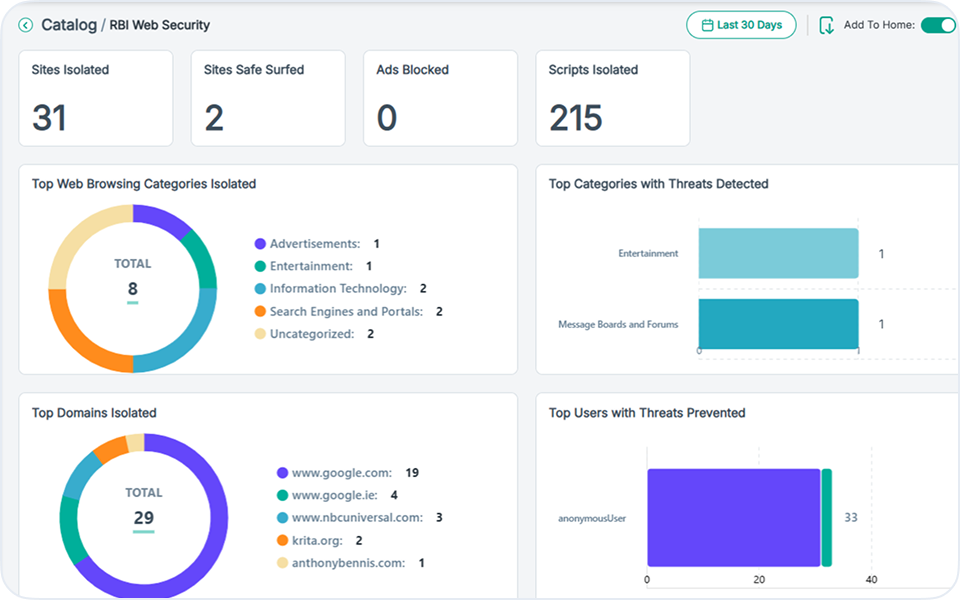

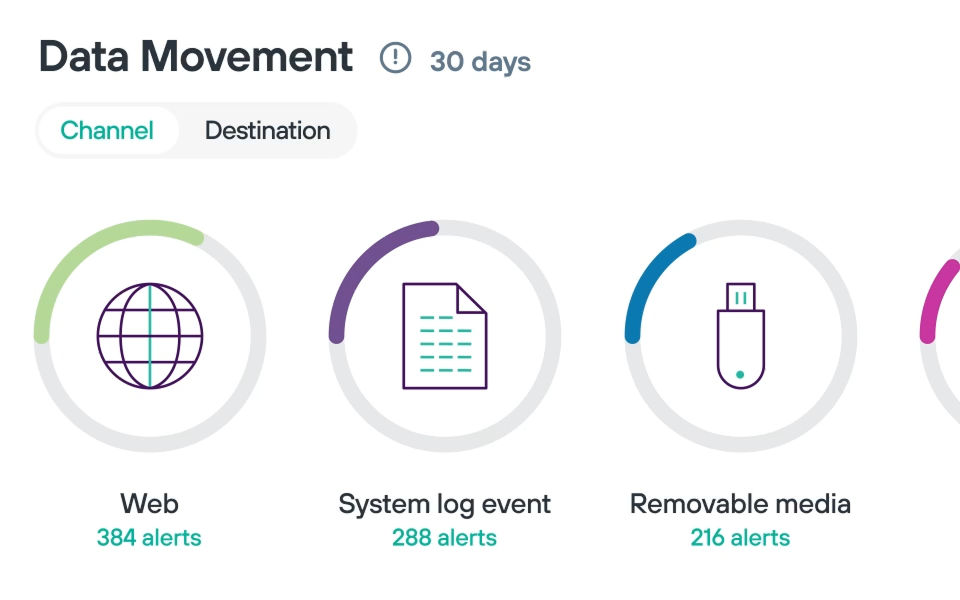

Einheitlicher Schutz für alle Kanäle

Konsolidieren Sie die Richtlinienverwaltung, um Regeln einmalig festzulegen und überall dort anzuwenden, wo Daten genutzt werden – KI, Web, Cloud, Endpoint, Netzwerk und E-Mail – mit nur wenigen Klicks.

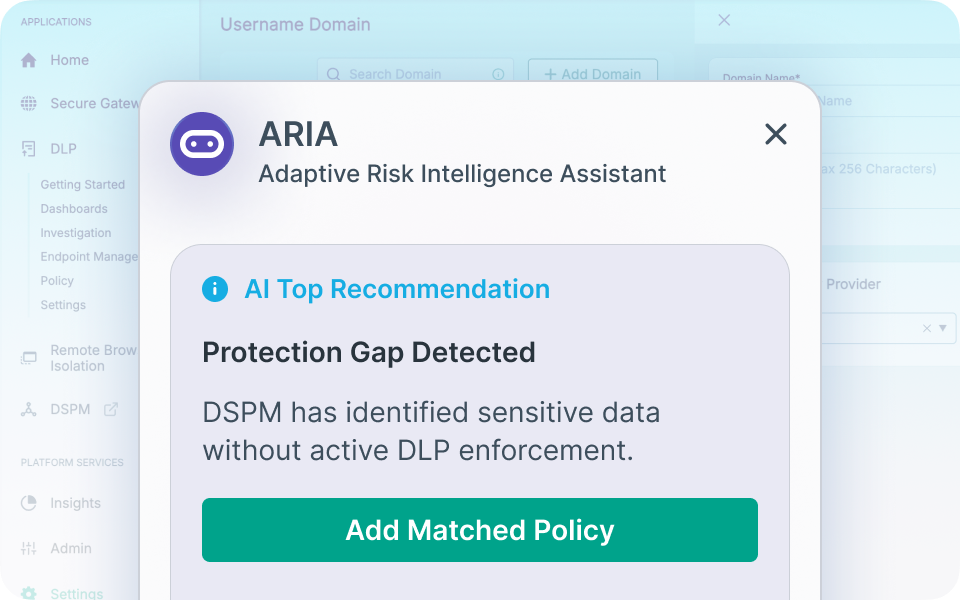

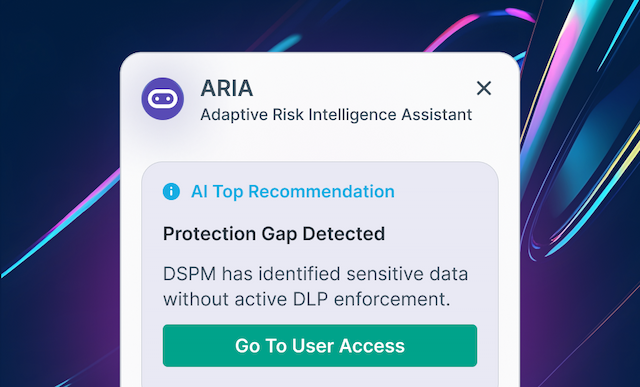

Ständig verfügbarer KI-Experte

Forcepoint ARIA fungiert als Intelligenzebene innerhalb der Forcepoint Data Security Cloud und bündelt lösungsübergreifende Risikohinweise mit Verhaltensanalysen, um Sicherheitsschwachstellen zu identifizieren und unverzüglich Gegenmaßnahmen einzuleiten.

Tiefe Plattformintegrationen

Die Data Security Cloud dient als zentrale Steuerungsebene für die Forcepoint-Security Suite – von Data Loss Prevention über Data Security Posture Management bis hin zu Data Detection and Response und mehr.

Die Data Security Cloud bietet Self-Aware Data Security

Kennen

Sie Ihre Daten und deren Risiken

Passen

Sie Kontrollen dynamisch an Risiken an

Schützen

Sie sensible Daten überall

Die Bedrohungslage verschärft sich zunehmend

Scheitern ist keine Option

140+

Länder mit Datenschutz- und Sicherheitsvorschriften

Unternehmen müssen in der Lage sein, die Einhaltung branchenspezifischer und globaler Vorschriften durchzusetzen und zu prüfen.

200+

Tage werden im Schnitt benötigt, um einen Sicherheitsverstoß zu entdecken

Uneinheitliche Transparenz über Daten und Vorfälle verzögert die Fähigkeit von Organisationen, Datenpannen zu erkennen.

$4.88M

Durchschnittliche Kosten einer Datenschutzverletzung

Mangelnde Kontrolle über Dateibewegungen und Berechtigungen mündet in kostenintensiven Cyberattacken.

Forcepoint Data Security Cloud:

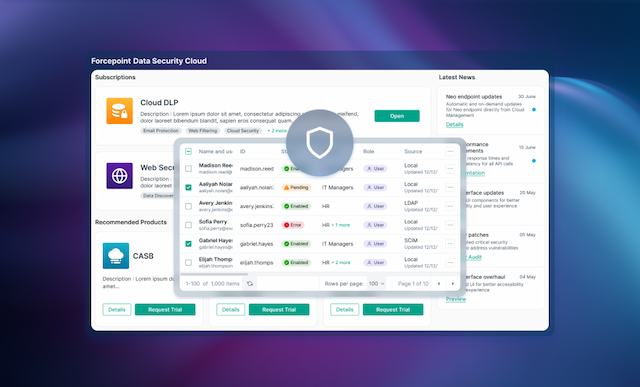

Transparenz und Kontrolle vereinen

KI-gestützter Assistent

Einblicke mit dem CISO-Dashboard

Einheitliches Identitätsmanagement

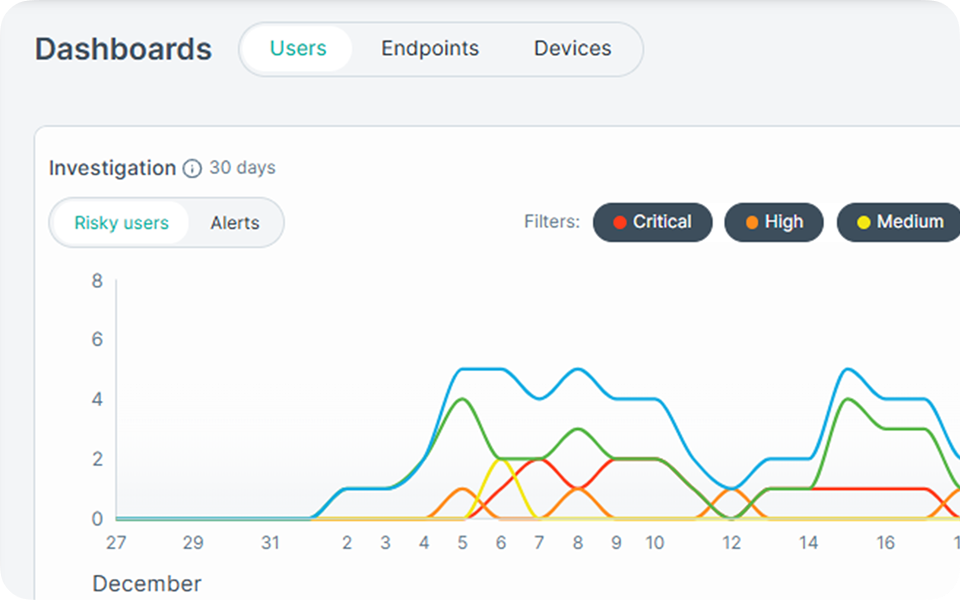

Forensik und Risikoanalyse

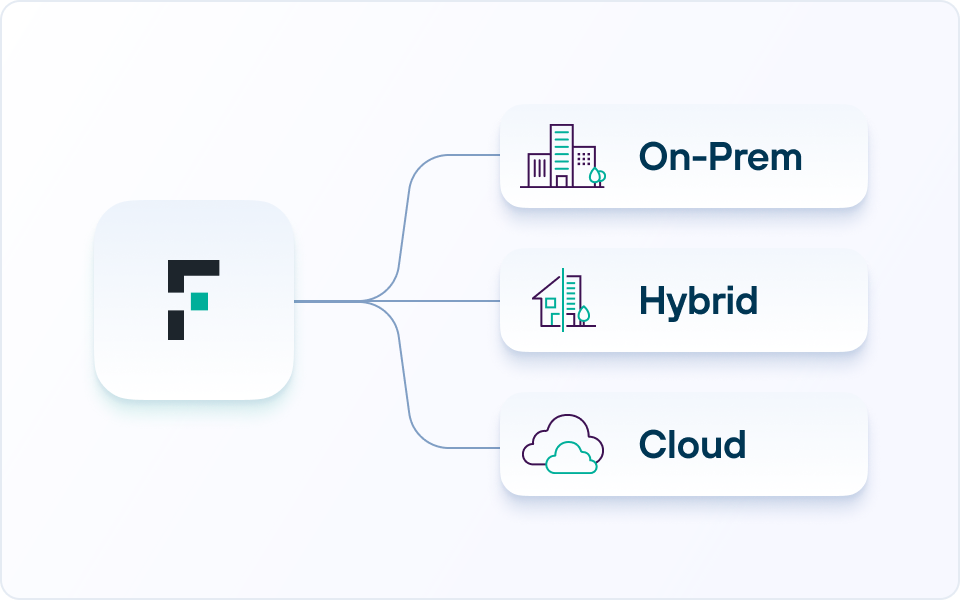

Flexible Cloud-Bereitstellung

Unterstützung von KI-getriebenen Workflows

Machen Sie Datensicherheit zu einem Wettbewerbsvorteil

Das Wichtigste rund um das Thema Datensicherheit

SOLUTION BRIEF

Forcepoint Data Security Cloud

Broschüre

A Unified Approach to Protecting Data, Users and AI Workflows

WEBCAST

Forcepoint Data Security Cloud: A Full On-Demand Demo

VIDEO

Forcepoint ARIA: Turn Business Intent into Protection in Seconds