Schutz vor Insider-Risiken

Echtzeit-Risikenerkennung.

Sofortige Durchsetzung von Richtlinien.

Verhindern Sie Sicherheitsverletzungen.

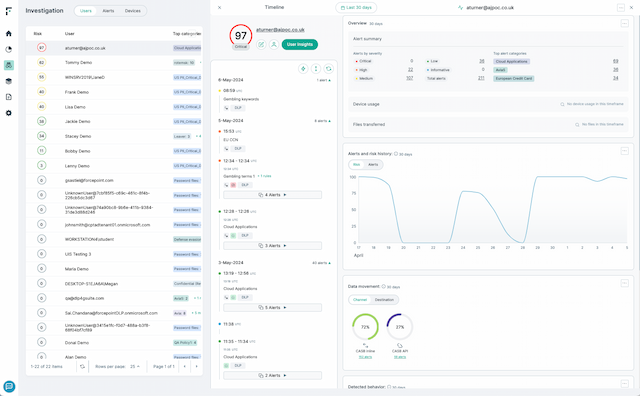

Überwachen Sie das Benutzerverhalten

Kontext für Benutzeraktionen in Apps und Kanälen erhalten

Überwachen und erkennen Sie Anomalien für jeden einzelnen Benutzer mit über 150 Verhaltensindikatoren

Überwachen Sie das Benutzerrisiko kontinuierlich in Echtzeit

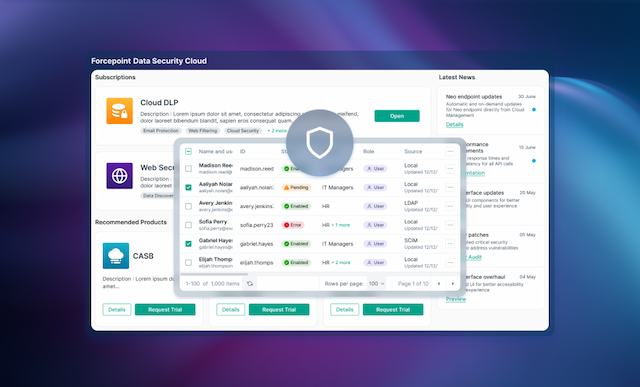

Kontrollen automatisch anpassen

Passen Sie DLP-Richtlinien dynamisch an der Risikostufe des Benutzers an

Blockieren oder begrenzen Sie sensible Aktionen, wenn Risiken ansteigen

Vermeiden Sie das übermäßige Blockieren vertrauenswürdiger Benutzer, um sie frei arbeiten zu lassen

Statische Regeln können Insider-Bedrohungen nicht stoppen

Traditionelle DLP-Tools behandeln jede Verletzung gleich, ohne dass der Kontext um die Benutzerabsicht herum und verursachen Warnmüdigkeit. Sicherheitsteams benötigen einen intelligenten, risikobewussten Ansatz, der sich mit dem Benutzerverhalten verändert.

Mangel an Transparenz in die Benutzerabsicht

Zu viele False-Positives und Warnmeldungen

Einheitliche Kontrollen behindern sichere und produktive Benutzer

Insider-Bedrohungen fliegen unter dem Radar, bis es zu spät ist

Verwandeln Sie Einblicke in Aktion mit Automatisierung in

Forcepoint Risk-Adaptive Protection analysiert das Verhalten, berechnet Benutzerrisiken und passt Richtlinienkontrollen automatisch an, sodass Sie Bedrohungen stoppen können, ohne Ihr Unternehmen zu verlangsamen.

Verfolgen und bewerten Sie das Benutzerrisiko in Echtzeit

Überwachen Sie das Benutzerverhalten kontinuierlich und aktualisieren Sie dynamische Risikobewertungen basierend auf Anomalien, Richtlinienverletzungen oder kontextbezogenen Signalen wie Tageszeit, Dateispeicherorten oder Datenvolumen.

Anpassen Sie die DLP-Durchsetzung dynamisch

Richtlinien passen sich automatisch basierend auf Risiken an. Für Benutzer mit hohem Risiko können Aktionen wie Datei-Uploads oder -Downloads blockiert oder eingeschränkt werden. Benutzer mit geringem Risiko bleiben produktiv, indem sie nur ihre Aktionen protokollieren.

Reduzieren Sie falsch positive Ergebnisse und warnen Sie vor Ermüdung

Durch die Fokussierung von Warnmeldungen und Richtlinienaktionen auf hochriskantes Verhalten priorisieren Analysten echte Bedrohungen und vermeiden die Jagd auf Geräusche.

Verbessern Sie die Untersuchung von Insider-Bedrohungen mit Kontext en

Verschaffen Sie sich Transparenz darüber, warum Aktionen durchgeführt wurden. RAP zeigt verhaltensorientierte Kontext- und Richtlinienauslöser an, um die Untersuchung zu beschleunigen und rechtliche oder Compliance-Prüfungen zu unterstützen.

Analysten empfohlen.

Von Benutzern genehmigt.

Forcepoint Datensicherheitslösungen werden von Analysten und Kunden konsistent als die besten in der Branche eingestuft.

Forcepoint wurde als Leader im IDC MarketScape: Worldwide DLP 2025 Vendor Assessment anerkannt.

Forcepoint wurde von Frost & Sullivan zum zweiten Mal in Folge als Global DLP-Unternehmen des Jahres 2024 ausgezeichnet.

Forcepoint wurde als Strong Performer in The Forrester Wave™: Data Security Platforms, Q1 2025 anerkannt.

Das Wichtigste rund um das

Thema Datensicherheit

WEBCAST

Forcepoint Data Security Cloud: A Full On-Demand Demo

DOKUMENT

Managing Insider Risk: A Practical Guide for Modern Organizations

VIDEO

A Day in the Life of Sensitive Data

WEBCAST

See Everything, Secure Everything: Managing Insider Risk